上半年信息安全技术第二次作业.doc

《上半年信息安全技术第二次作业.doc》由会员分享,可在线阅读,更多相关《上半年信息安全技术第二次作业.doc(6页珍藏版)》请在冰豆网上搜索。

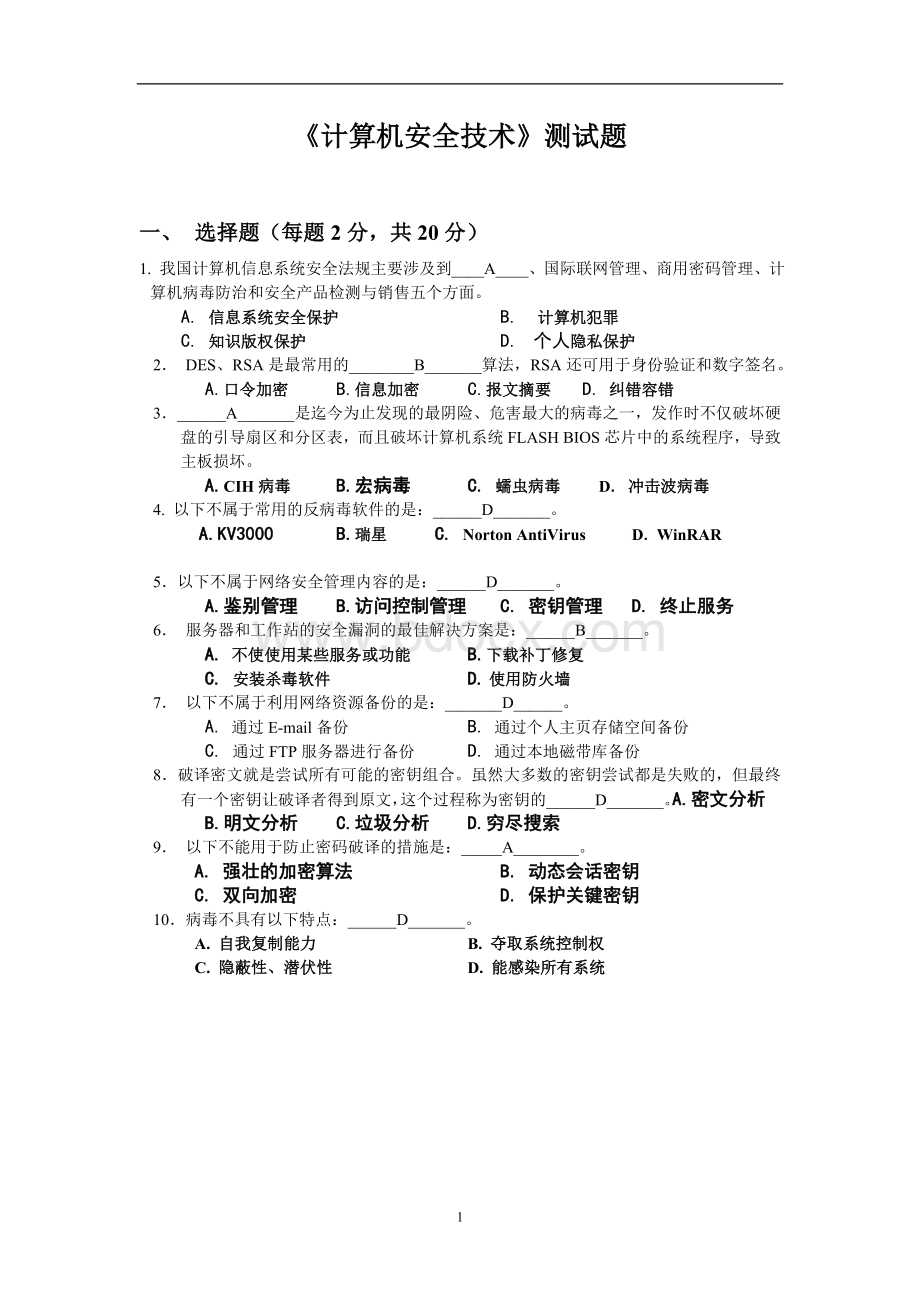

《计算机安全技术》测试题

一、选择题(每题2分,共20分)

1.我国计算机信息系统安全法规主要涉及到____A____、国际联网管理、商用密码管理、计算机病毒防治和安全产品检测与销售五个方面。

A.信息系统安全保护 B.计算机犯罪

C.知识版权保护 D. 个人隐私保护

2.DES、RSA是最常用的________B_______算法,RSA还可用于身份验证和数字签名。

A.口令加密 B.信息加密 C.报文摘要 D.纠错容错

3.______A_______是迄今为止发现的最阴险、危害最大的病毒之一,发作时不仅破坏硬盘的引导扇区和分区表,而且破坏计算机系统FLASHBIOS芯片中的系统程序,导致主板损坏。

A.CIH病毒 B.宏病毒 C.蠕虫病毒 D.冲击波病毒

4.以下不属于常用的反病毒软件的是:

______D_______。

A.KV3000 B.瑞星 C.NortonAntiVirus D.WinRAR

5.以下不属于网络安全管理内容的是:

______D_______。

A.鉴别管理 B.访问控制管理 C.密钥管理 D.终止服务

6.服务器和工作站的安全漏洞的最佳解决方案是:

______B_______。

A.不使使用某些服务或功能 B.下载补丁修复

C.安装杀毒软件 D.使用防火墙

7.以下不属于利用网络资源备份的是:

_______D______。

A.通过E-mail备份 B.通过个人主页存储空间备份

C.通过FTP服务器进行备份 D.通过本地磁带库备份

8.破译密文就是尝试所有可能的密钥组合。

虽然大多数的密钥尝试都是失败的,但最终有一个密钥让破译者得到原文,这个过程称为密钥的______D_______。

A.密文分析 B.明文分析 C.垃圾分析 D.穷尽搜索

9.以下不能用于防止密码破译的措施是:

_____A________。

A.强壮的加密算法 B.动态会话密钥

C.双向加密 D.保护关键密钥

10.病毒不具有以下特点:

______D_______。

A.自我复制能力 B.夺取系统控制权

C.隐蔽性、潜伏性 D.能感染所有系统

二、判断题。

以下说法若正确,在空格填上“√”,不正确的在空格填上“×”。

(每题2分,共20分)

1.计算机网络安全的三个层次是安全立法、安全管理和安全技术。

这三个层次体现了安全策略的限制、监视和保障职能。

( √ )

2.影响计算机实体安全的主要因素有:

计算机及其网络系统自身的脆弱性因素;各种自然灾害导致的安全问题;人为的错误操作及各种计算机犯罪导致的安全问题。

( √ )

3.计算机网络体提供了对象认证、访问控制、数据保密性、数据完整性、防抵赖等九种安全服务。

提供了安全加密等五种安全机制。

( × )

4.计算机病毒的检测要从检查系统资源的异常情况入手。

防治感染病毒的途径可以分为两类:

用户加强和遵守安全操作控制措施;使用硬件和软件防病毒工具。

( √ )

5.电磁防护的措施主要有两类:

一类是对传导发射的防护,主要采取对电源线和信号线加装性能良好的滤波器,减小传输阻抗和导线间的交叉耦合;另一类是对辐射的防护,为提高电子设备的抗干扰能力,除在芯片、部件上提高抗干扰能力外,主要的措施有屏蔽、隔离、滤波、吸波、接地等。

其中接地是应用最多的方法。

( √ )

6.软件安全保护采用加密、反跟踪、防非法复制等技术。

在软件系统上或原盘上产生一种信息,这种信息既是软件系统中各可执行文件在运行中必须引用的,又是各种文件复制命令或软盘复制软件所无法正确复制、无法正确安装或无法正确运行的。

( √ )

7.MD5提供了一种单向的哈希函数,是一个校验和工具。

它将一个任意长的字串做为输入,产生一个64位的“报文摘要”。

通过计算每个文件的数字指纹(或数字签名),来检查文件是否被更换,或者是否与原来的一致。

一个称为MD系列的算法集就是进行这项工作的。

其中最常用到的是MD5的系统。

( × )

8.HASH算法是信息交换的关键技术,通常有三种实现方式:

使用数学上的单向函数;使用分组密码系统;基于软件的HASH算法。

( √ )

9.从广义来说,凡是涉及到计算机网络上信息的保密性、完整性、可用性、真实性和可控性的相关技术和理论都是计算机网络安全的研究领域。

( √ )

10.加密方式包括:

链路加密方式、节点对节点加密方式、端对端加密方式。

(√ )

三、应用题(每题5分,共15分)

1.明文是“WelcometoSunYatsenUniversity.”,用列变位法加密后,密文是什么?

答:

将明文字符分割为5 个一列的分组并按照一组后面跟着另一组的形式排列好,

最后不全的组可以用不常用的字符填充。

W e l c o m

e t o s u n

Y a t s e n

U n i v e r

s i t y

密文去各列产生:

WeYUsetanilotitcssvyoueemnnr

2.将明文“WelcometoSunYatsenUniversity”按行排在3*4矩阵中,置换,使用矩阵变位法加密方法,试写出加密和解密过程。

答:

加密过程中将明文的字母按照给定的顺序安排在一个矩阵中,然后用另一种顺

序选出矩阵的字母来产生密文。

W e l c

O m e t

o S u n

Y a t s

e n U n

i v e r

s i t y

置换

按照2,4,1,3 的次序重新排列,就得到

e c W l

m t O e

S n o u

a s Y t

n n e U

v r i e

i y s t

密文为:

ecWlmtOeSnouasYtnneUvrieiyst

3.明文是:

1101001101110001,密码是:

0101111110100110,写出加密和解密过程。

答:

异或运算1⊕0 = 0⊕1 =1, 0⊕0 = 1⊕1 =1, (P⊕Q)⊕Q = P

加密过程:

(明文和密码按位异或运算)

明文:

1101001101110001

密码:

0101111110100110

密文:

1000110011010111

解密过程:

(密文和密码按位异或运算)

密文:

1000110011010111

密码:

0101111110100110

明文:

1101001101110001

三、简答题(每题9分,共45分)

1.简述备份的内容、时间、类型、层次、方式、意义。

答:

备份的内容:

重要数据的备份、系统文件的备份、应用程序的备份、整个分区或

整个硬盘的备份日志文件的备份。

备份的时间:

应该设置在非工作时间进行,以免影响机器的运行。

依计划定期执 行每日、每周甚至每月的备份工作。

备份的类型:

集中备份、本地备份和远程备份。

备份的层次:

硬件级、软件级和人工级。

备份的方式:

完全备份、增量备份、差分备份。

备份的意义:

在发生数据失效时,系统无法使用,但由于保存了一套备份数据, 利用恢复措施就能够很快将损坏的数据重新建立起来。

2.什么是防火墙?

防火墙的功能和局限性各有哪些?

防火墙有哪些基本类型?

答:

防火墙是设置在被保护网络和外部网络之间的一道屏障,实现网络的安全保护,以

防止发生不可预测的、潜在破坏性的侵入。

防火墙本身具有较强的抗攻击能力,它 是提供信息安全服务、实现网络和信息安全的基础设施。

设置防火墙的目的和功能:

(1)防火墙是网络安全的屏障

(2)防火墙可以强化网络安全策略 (3)对网络存取和访问进行监控审计 (4)防止内部信息的外泄 防火墙的局限性包括:

(1)防火墙防外不防内。

(2)防火墙难于管理和配置,易造成安全漏洞。

(3)很难为用户在防火墙内外提供一致的安全策略。

(4)防火墙只实现了粗粒度的访问控制。

防火墙的技术分类:

(1) 包过滤防火墙:

通过设备对进出网络的数据流进行有选择的控制和操作。

(2) 代理防火墙:

代理防火墙通过编程来弄清用户应用层的流量,并能在用户层 和应用协议层间提供访问控制;还可用来保持一个所有应用程序使用的记录。

3.当前网站的主要安全问题是什么?

简述如何实现网站的安全。

答:

Web 站点的五种主要安全问题:

(1)未经授权的存取动作。

(2)窃取系统的信息。

(3)破坏系统。

(4)非法使用。

(5)病毒破坏。

Web 站点的典型安全漏洞:

(1)操作系统类安全漏洞。

(2)网络系统的安全漏洞。

(3)应用系统的安全漏洞。

(4)网络安全防护系统不健全。

(5)其他安全漏洞,如Java/ActiveX 控件。

Web 站点的安全策略:

(1) 制定安全策略:

根据需要和目标分析和估计风险;记录Web 访问和连接情况。

(2) 配置Web 服务器的安全特性。

(3) 排除站点中的安全漏洞。

(4) 监视和控制web 站点的出入情况。

4.简述冲击波病毒的类型、特点、主要危害、攻击对象、产生原因、如何防治。

答:

冲击波病毒的类型:

蠕虫病毒.

冲击波病毒的特点:

冲击波病毒利用的是系统的RPC 漏洞,病毒攻击系统时会使RPC 服务崩溃,该服务是Windows 操作系统使用的一种远程过程调用协议。

冲击波病毒 运行时会在内存中产生名为msblast.exe 的进程, 在系统目录中产生名为 msblast.exe 的病毒文件. 冲击波病毒会监听端口69,模拟出一个TFTP 服务器,并 启动一个攻击传播线程,不断地随机生成攻击地址,尝试用有RPC 漏洞的135 端口进 行传播。

冲击波病毒攻击所有存在有RPC 漏洞的电脑和微软升级网站. 病毒感染症状:

(1)莫名其妙地死机或重新启动计算机;

(2)IE 浏览器不能正常地打开链接; (3)不能复制粘贴;

(4)有时出现应用程序,比如Word 异常; (5)网络变慢;

(6)在任务管理器里有一个叫“msblast.exe”的进程在运行。

冲击波病毒的主要危害:

冲击波病毒(Worm.Blaster)利用微软RPC 漏洞进行传播 的蠕虫病毒至少攻击了全球80%的Windows 用户,使他们的计算机无法工作并反复重 启。

该病毒还引发了DOS 攻击,使多个国家的互联网也受到相当影响。

冲击波病毒的攻击对象:

Windows NT 4.0 Server、Windows 2000、Windows XP、Windows 2003 Server 等Windows 操作系统。

冲击波病毒的产生原因:

Windows NT 4.0 Server、Windows 2000、Windows XP、Windows 2003 Server 等Windows 操作系统存在RPC 漏洞。

冲击波病毒的防治方案:

第一步:

运行 “冲击波”专杀工具,清除病毒; 第二步:

安装微软系统补丁,防治RPC 攻击; 第三步:

升级最新版防病毒软件,防止冲击波病毒。

5.请结合实际,论述如何贯彻落实计算机系统的安全管理。

答:

(1) 硬件资源的安全管理

1).硬件设备的使用管理

2).常用硬件设备的维护和保养

(2) 信息资源的安全与管理

1).信息存储的安全管理。

计算机处理的结果(信息)要存储在某种媒体上, 如磁盘、磁带、打印纸、光盘。

信息存储的管理实际上就是对存放有信息的具体媒体的管理。

2).信息的使用管理。

计算机中的信息是文字记录、数据在计算机中的表示 形式,对它的安全控制关系到国家、集体、个人的安全利益。

必须加