哈工程计算机网络实验报告.docx

《哈工程计算机网络实验报告.docx》由会员分享,可在线阅读,更多相关《哈工程计算机网络实验报告.docx(15页珍藏版)》请在冰豆网上搜索。

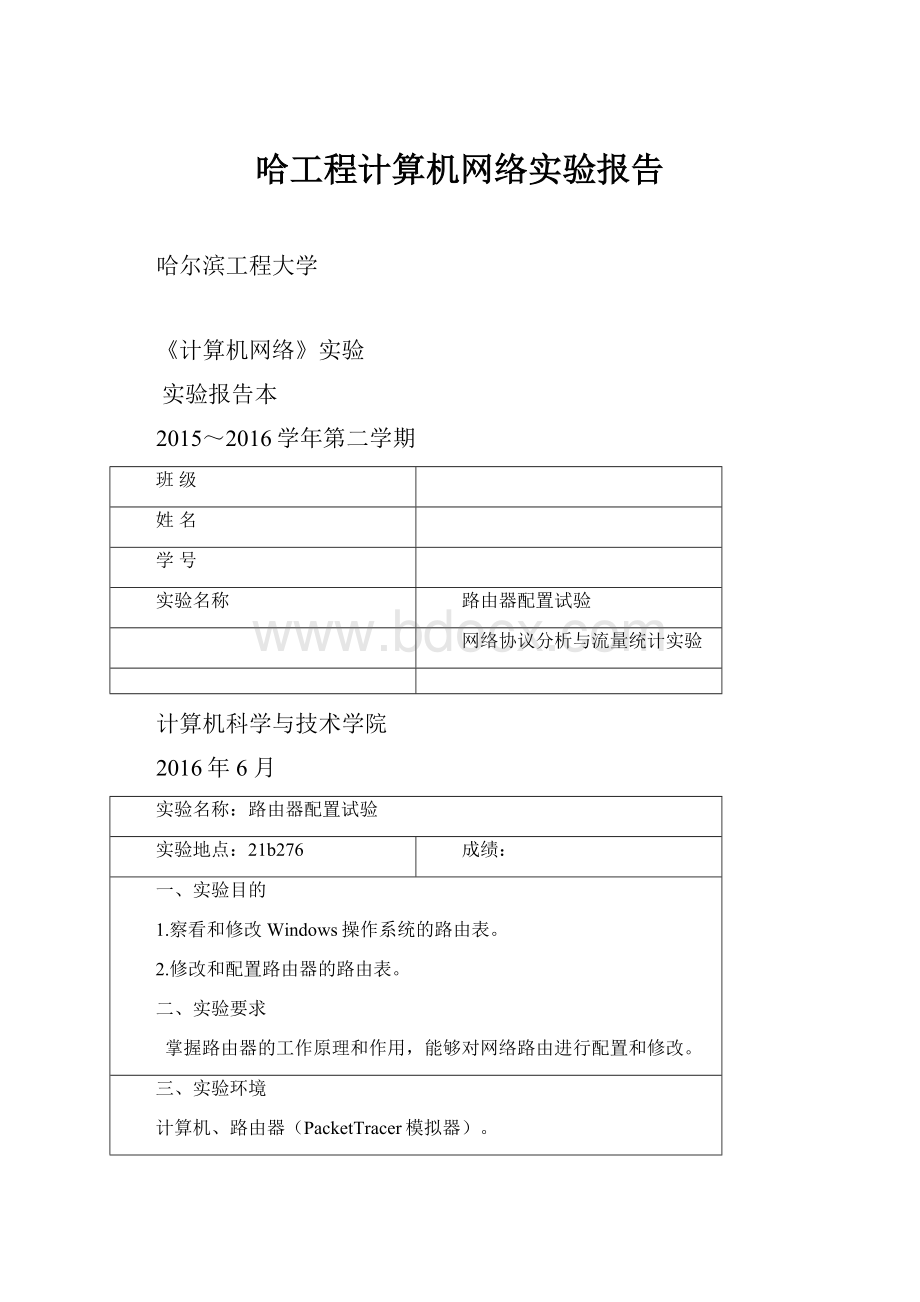

哈工程计算机网络实验报告

哈尔滨工程大学

《计算机网络》实验

实验报告本

2015~2016学年第二学期

班级

姓名

学号

实验名称

路由器配置试验

网络协议分析与流量统计实验

计算机科学与技术学院

2016年6月

实验名称:

路由器配置试验

实验地点:

21b276

成绩:

一、实验目的

1.察看和修改Windows操作系统的路由表。

2.修改和配置路由器的路由表。

二、实验要求

掌握路由器的工作原理和作用,能够对网络路由进行配置和修改。

三、实验环境

计算机、路由器(PacketTracer模拟器)。

四、实验内容

1.基础部分

拓扑结构如下图所示,交换机和路由器连接使用以太网连接,自行规划设计IP地址,通过路由器配置完成两个网段的路由设置。

注意路由器之间使用CopperCross-over交叉线(黑虚线)连接。

2.拓展部分

拓扑结构如下图:

五、实验步骤与过程

1.基础部分

(一)实验步骤:

1.规划IP地址,可依次划分为192.168.1.0、192.168.2.0、192.168.3.0三个网段;

2.分别配置PC0、PC1的IP地址及网关地址;

3.分别配置路由器R0、R1的端口IP地址;

4.ping测试Pc0到路由器端口是否连通;

5.规划并添加静态路由,在全局配置模式下使用IProute命令添加静态路由;

Router0:

iproute192.168.2.0255.255.255.0192.168.3.2

Router1:

iproute192.168.1.0255.255.255.0192.168.3.1

6.ping测试PC0和PC1是否连通。

(二)实验截图

1.实验拓扑结构图

2.静态路由配置

1)Router0:

2)Router1:

3.pc0配置

4.pc1配置

5.ping测试PC0和PC1连通

1)pc0pingpc1:

2)pc1pingpc0:

2.扩展部分

(一)实验步骤:

1.启用RIP协议;

2.公布直连网络;

3.查看各路由器路由表;

4.关闭某条链路后观察路由表的变化。

(二)实验截图

1.拓扑结构图:

2.静态路由配置

1)Router0:

2)Router1:

3)Router2:

4)Router3:

5)Router5:

3.ping测试

1)pc0pingpc1:

2)pc1pingpc0:

六、实验结果、收获、思考与改进

通过本次实验,我学会了使用模拟器软件PacketTracer设计网络拓扑结构,并根据需要采用不同的模式对路由器的路由表进行配置和修改。

通过增加的RIP路由协议配置部分,更加直观深刻的理解了RIP这种分布式的基于距离向量的路由选择协议。

通过增加交换机所连接的PC数量,验证了路由器与交换机所起到的不同功能。

静态路由表需要手动设置,网络环境复杂时,设置起来比较麻烦,可采用支持动态路由表的路由协议,动态地对路由表进行更新,适应复杂的网络。

通过本次实验,我认识到实验中只有在所学知识的基础上多思考,多分析才能得到实验的成功。

我更加明白了实践的重要性,对计算机网络课上所学的相关理论知识也有了更加深刻的认识。

在本次实验中,我受益匪浅。

实验名称:

网络协议分析与流量统计实验

实验地点:

21b276

成绩:

一、实验目的

3.掌握如何利用协议分析工具分析数据链路层帧格式,网络层IP数据包,传输层TCP、UDP报文格式,体会数据发送、转发的过程。

4.在学习的过程中可以直观地看到数据的具体传输过程。

二、实验要求

掌握协议分析软件的使用,巩固所学的IP、TCP、UDP协议格式和传输原理。

三、实验环境

计算机、捕包软件

四、实验内容

按照实验内容要求完成捕包和分析内容。

1.以太网帧首部格式分析;

2.IP数据包首部格式分析;

3.TCP连接的三次握手协议包的捕获与协议分析;

4.UDP数据报首部格式分析;

5.ICMPping请求包与应答包捕获与分析;

6.DNS域名解析过程数据包捕获与分析;

7.ARP地址解析过程数据包捕获与分析;

8.FTP登录口令捕获与分析;

使用捕包软件捕获FTP登录过程中传输的用户名和口令。

五、实验步骤与过程

1.软件下载、安装与使用

(1)下载并安装Ethereal-NetworkProtocolAnalyzer软件。

(2)安装Ethereal软件,并自动安装Wincap软件包。

(3)软件设置:

双击启动桌面上ethereal图标,按ctrl+K进行“captureoption”的选择。

选择正确的“Interface”,其余使用默认设置,点击“start”按钮开始报文的捕获。

(4)captureoption确认选择后,点击start就开始进行抓包,点击stop即可以停止抓包。

(5)开始协议分析,选择所捕获的数据包开始分析。

2.以太网帧首部格式分析

以太网目的地址

以太网源地址

帧类型

6

6

2

目的地址:

f0:

92:

1c:

dd:

06:

fe

源地址:

f8:

a9:

63:

bc:

72:

d0

类型:

0x0800

3.IP数据包首部格式分析

版本:

ipv4首部长度:

20bytes

服务类型:

0x00总长度:

48bytes

标识:

0x9d7b(40315)标志:

0x04段偏移:

0生存时间:

128

协议:

TCP(0x06)

源站IP地址:

192.168.1.152目的站IP地址:

115.25.209.29

4.TCP连接的三次握手协议包的捕获与协议分析

第一行:

第一次握手。

本机向ftp发送连接请求报文段,首部中SYN=1,Seq=0,进入SYN-SEND状态。

第二行:

第二次握手。

ftp收到请求报文段,向本机发送确认,SYN位和ACK位均为1,Seq=0,进入SYN-RCVD状态。

第三行:

第三次握手。

本机收到ftp的确认后,向ftp发送对其确认的确认,确认报文段ACK=1,Seq=0+1=1,TCP连接建立。

5.UDP数据报首部格式分析:

源端口:

50305目的端口:

5355长度:

30bytes校验和:

0x082e

6.ICMPping请求包与应答包捕获与分析:

命令行窗口:

向192.168.3.102发送ICMP报文,应答如下:

捕获窗口如下:

ICMP请求:

目的IP地址192.168.3.102IP数据报上层协议类型为ICMP

ICMP回复:

目的IP地址192.168.3.56IP数据报上层协议类型为ICMP

7.DNS域名解析过程数据包捕获与分析:

由本机地址192.168.1.56向域名解析服务器发送需要解析的网站的数据包,域名解析服务器202.97.224.68给本机地址192.168.3.56发回的ip地址218.7.43.28

8.ARP地址解析过程数据包捕获与分析:

ping192.168.3.102

ARP请求报文:

以太网目的地址为广播地址:

ff:

ff:

ff:

ff:

ff:

ff

帧类型为:

0x0806(ARP请求)

操作类型OPcode为:

0x0001

ARP应答报文:

帧类型为0x0800

操作类型OPcode为:

0x0002为ARP应答

获得的MAC地址:

f0:

92:

1c:

dd:

06:

fe

9.FTP登录口令捕获与分析:

FTP登录192.168.3.107,键入用户名:

user;键入密码:

8888

10.登录用户名和密码的捕获:

开始抓包后,打开登陆界面,输入用户名与密码登陆,停止抓包,查看抓包,可以看到登陆的用户名为:

983002504,密码进行了加密

六、实验结果、收获、思考与改进

通过本次实验,我更加直观深刻地理解了以太网帧首部的格式;IP数据包首部格式分析;TCP连接三次握手协议过程;UDP数据报首部格式;ICMPping请求包与应答包格式;DNS域名解析过程;ARP地址解析过程;FTP登录过程;并试验了捕获登录其他网站过程中的用户名和密码。

通过本次实验,我认识到实验中只有在所学知识的基础上多思考,多分析才能得到实验的成功。

我更加明白了实践的重要性,对计算机网络课上所学的相关理论知识也有了更加深刻的认识。

在本次实验中,我受益匪浅。

思考与改进:

1.Telnet,http,VNC的登录过程没有加密;

2.通过捕包软件不一定能捕获相邻计算机的通信数据,除非是在同一个局域网下。

因为路由发出的信息是广播的,局域网上的信息都可以接收到,因此,可以相邻计算机通信数据的捕获。