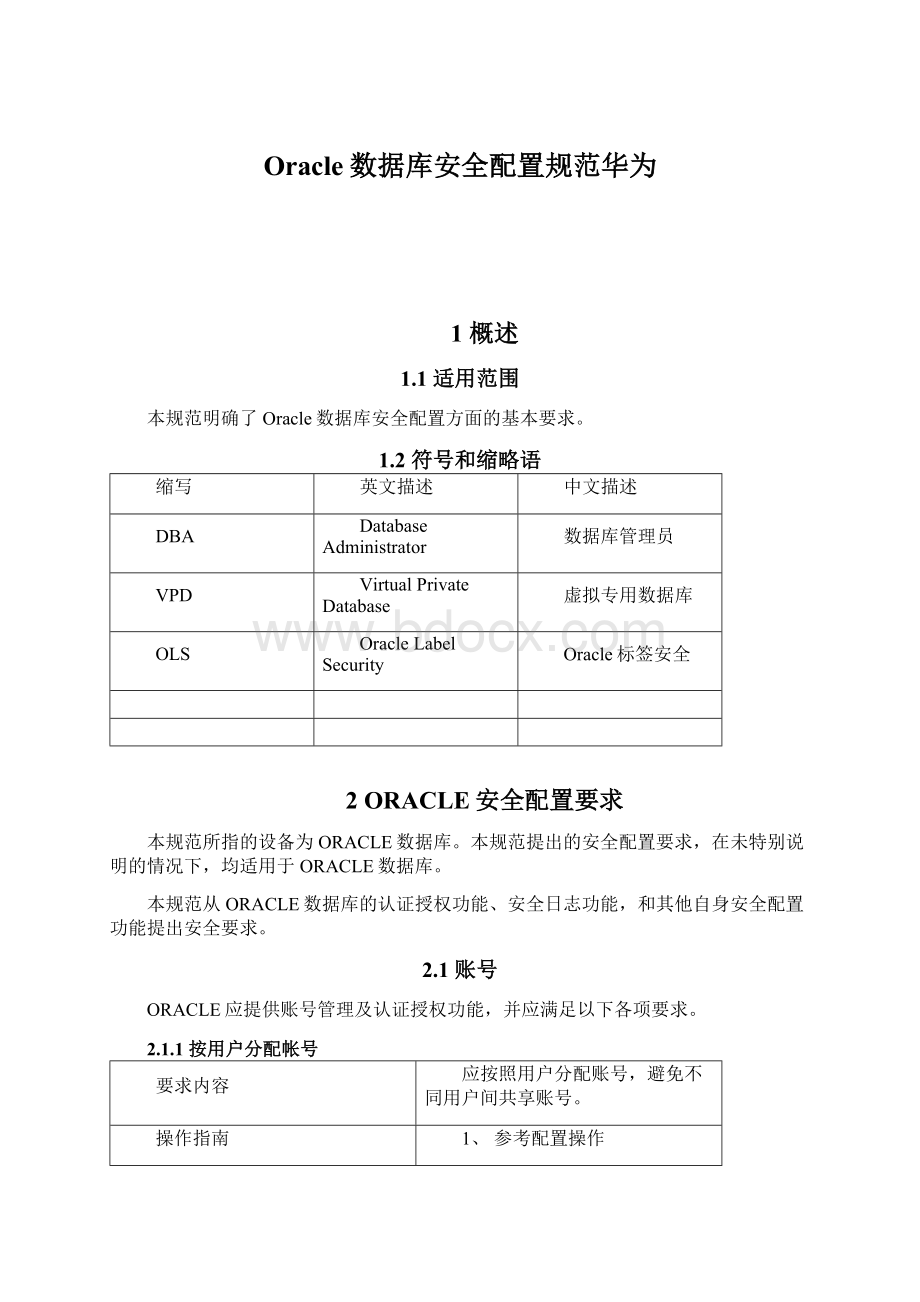

Oracle数据库安全配置规范华为Word格式.docx

《Oracle数据库安全配置规范华为Word格式.docx》由会员分享,可在线阅读,更多相关《Oracle数据库安全配置规范华为Word格式.docx(19页珍藏版)》请在冰豆网上搜索。

应按照用户分配账号,避免不同用户间共享账号。

操作指南

1、参考配置操作

createuserabc1identifiedbypassword1;

createuserabc2identifiedbypassword2;

建立role,并给role授权,把role赋给不同的用户

2、补充操作说明

1、abc1和abc2是两个不同的账号名称,可根据不同用户,取不同的名称;

检测方法

3、判定条件

不同名称的用户可以连接数据库

4、检测操作

connectabc1/password1连接数据库成功

5、补充说明

2.1.2删除或锁定无关帐号

应删除或锁定与数据库运行、维护等工作无关的账号。

alteruserusernamelock;

dropuserusernamecascade;

首先锁定不需要的用户

在经过一段时间后,确认该用户对业务确无影响的情况下,可以删除

4、检测操作

2.1.3限制SYSDBA用户的远程登录

限制具备数据库超级管理员(SYSDBA)权限的用户远程登录。

1、参考配置操作

1.在spfile中设置REMOTE_LOGIN_PASSWORDFILE=NONE来禁止SYSDBA用户从远程登陆。

2.在sqlnet.ora中设置SQLNET.AUTHENTICATION_SERVICES=NONE来禁用SYSDBA角色的自动登录。

2、补充操作说明

3、判定条件

1.不能通过Sql*Net远程以SYSDBA用户连接到数据库。

2.在数据库主机上以sqlplus‘/assysdba’连接到数据库需要输入口令。

1.以Oracle用户登陆到系统中。

2.以sqlplus‘/assysdba’登陆到sqlplus环境中。

3.使用showparameter命令来检查参数REMOTE_LOGIN_PASSWORDFILE是否设置为NONE。

ShowparameterREMOTE_LOGIN_PASSWORDFILE

4.检查在$ORACLE_HOME/network/admin/sqlnet.ora文件中参数SQLNET.AUTHENTICATION_SERVICES是否被设置成NONE。

2.1.4用户权限最小化

在数据库权限配置能力内,根据用户的业务需要,配置其所需的最小权限。

grant 权限 tousername;

revoke权限 fromusername;

用第一条命令给用户赋相应的最小权限

用第二条命令收回用户多余的权限

业务测试正常

2.1.5使用ROLE管理对象的权限

使用数据库角色(ROLE)来管理对象的权限。

1.使用CreateRole命令创建角色。

2.使用用Grant命令将相应的系统、对象或Role的权限赋予应用用户。

对应用用户不要赋予DBARole或不必要的权限。

1.以DBA用户登陆到sqlplus中。

2.通过查询dba_role_privs、dba_sys_privs和dba_tab_privs等视图来检查是否使用ROLE来管理对象权限。

2.1.6控制用户属性

对用户的属性进行控制,包括密码策略、资源限制等。

可通过下面类似命令来创建profile,并把它赋予一个用户

CREATEPROFILEapp_user2LIMIT

FAILED_LOGIN_ATTEMPTS6

PASSWORD_LIFE_TIME60

PASSWORD_REUSE_TIME60

PASSWORD_REUSE_MAX5

PASSWORD_VERIFY_FUNCTIONverify_function

PASSWORD_LOCK_TIME1/24

PASSWORD_GRACE_TIME90;

ALTERUSERjdPROFILEapp_user2;

1.可通过设置profile来限制数据库账户口令的复杂程度,口令生存周期和账户的锁定方式等。

2.可通过设置profile来限制数据库账户的CPU资源占用。

2.查询视图dba_profiles和dba_usres来检查profile是否创建。

2.1.7启用数据库字典保护

启用数据字典保护,只有SYSDBA用户才能访问数据字典基础表。

通过设置下面初始化参数来限制只有SYSDBA权限的用户才能访问数据字典。

O7_DICTIONARY_ACCESSIBILITY=FALSE

以普通dba用户登陆到数据库,不能查看X$开头的表,比如:

select*fromsys.x$ksppi;

3.使用showparameter命令来检查参数O7_DICTIONARY_ACCESSIBILITY是否设置为FALSE。

ShowparameterO7_DICTIONARY_ACCESSIBILITY

2.2口令

2.2.1静态口令认证的密码复杂度控制

对于采用静态口令进行认证的数据库,口令长度至少6位,并包括数字、小写字母、大写字母和特殊符号4类中至少2类。

为用户建profile,调整PASSWORD_VERIFY_FUNCTION,指定密码复杂度

修改密码为不符合要求的密码,将失败

alteruserabcd1identifiedbyabcd1;

将失败

2.2.2静态口令认证的密码生命周期

对于采用静态口令认证技术的数据库,账户口令的生存期不长于90天。

为用户建相关profile,指定PASSWORD_GRACE_TIME为90天

在90天内,需要修改密码

到期不修改密码,密码将会失效。

连接数据库将不会成功

connectusername/password报错

2.2.3静态口令认证的密码重复使用限制

对于采用静态口令认证技术的数据库,应配置数据库,使用户不能重复使用最近5次(含5次)内已使用的口令。

为用户建profile,指定PASSWORD_REUSE_MAX为5

当前使用的密码,必需在密码修改5次后才能再次被使用

重用修改5次内的密码,将不能成功

alteruserusernameidentifiedbypassword1;

如果password1在5次修改密码内被使用,该操作将不能成功

2.2.4景泰口令认证的连续登录失败的帐号锁定策略

对于采用静态口令认证技术的数据库,应配置当用户连续认证失败次数超过6次(不含6次),锁定该用户使用的账号。

为用户建profile,指定FAILED_LOGIN_ATTEMPTS为6

如果连续6次连接该用户不成功,用户将被锁定

连续6次用错误的密码连接用户,第7次时用户将被锁定

connectusername/password,连续6次失败,用户被锁定

2.2.5更改数据库默认帐号的密码

更改数据库默认帐号的密码。

1.可通过下面命令来更改默认用户的密码:

ALTERUSERXXXIDENTIFIEDBYXXX;

2.下面是默认用户列表:

ANONYMOUS

CTXSYS

DBSNMP

DIP

DMSYS

EXFSYS

HR

LBACSYS

MDDATA

MDSYS

MGMT_VIEW

ODM

ODM_MTR

OE

OLAPSYS

ORDPLUGINS

ORDSYS

OUTLN

PM

QS

QS_ADM

QS_CB

QS_CBADM

QS_CS

QS_ES

QS_OS

QS_WS

RMAN

SCOTT

SH

SI_INFORMTN_SCHEMA

SYS

SYSMAN

SYSTEM

TSMSYS

WK_TEST

WKPROXY

WKSYS

WMSYS

XDB

不能以用户名作为密码或使用默认密码的账户登陆到数据库。

2.检查数据库默认账户是否使用了用户名作为密码或默认密码。

2.2.6操作系统级的帐户安全策略

Oracle软件账户的访问控制可遵循操作系统账户的安全策略,比如不要共享账户、强制定期修改密码、密码需要有一定的复杂度等。

使用操作系统一级的账户安全管理来保护Oracle软件账户。

每3个月自动提示更改密码,过期后不能登陆。

每3个月强制修改Oracle软件账户密码,并且密码需要满足一定的复杂程度,符合操作系统的密码要求。

2.3日志

2.3.1登录日志功能

数据库应配置日志功能,对用户登录进行记录,记录内容包括用户登录使用的账号、登录是否成功、登录时间以及远程登录时用户使用的IP地址。

创建ORACLE登录触发器,记录相关信息,但对IP地址的记录会有困难

2、判定条件

登录测试,检查相关信息是否被记录

3、检测操作

4、补充说明

触发器与AUDIT会有相应资源开消,请检查系统资源是否充足。

特别是RAC环境,资源消耗较大。

2.3.2DDL日志

数据库应配置日志功能,记录用户对数据库的操作,包括但不限于以下内容:

账号创建、删除和权限修改、口令修改、读取和修改数据库配置、读取和修改业务用户的话费数据、身份数据、涉及通信隐私数据。

记录需要包含用户账号,操作时间,操作内容以及操作结果。

创建ORACLEDDL触发器,记录相关信息,但对IP地址的记录会有困难

做相关操作,检查是否记录成功

5、补充说明

2.3.3数据库审记

根据业务要求制定数据库审计策略。

1.通过设置参数audit_trail=db或os来打开数据库审计。

2.然后可使用Audit命令对相应的对象进行审计设置。

对审计的对象进行一次数据库操作,检查操作是否被记录。

1.检查初始化参数audit_trail是否设置。

2.检查dba_audit_trail视图中或$ORACLE_BASE/admin/adump目录下是否有数据。

AUDIT会有相应资源开消,请检查系统资源是否充足。

2.4其他

2.4.1VPD与OLS

使用Oracle提供的虚拟私有数据库(VPD)和标签安全(OLS)来保护不同用户之间的数据交叉访问。

1.在表上构建VPD可以使用Oracle所提供的PL/SQL包DBMS_RLS控制整个VPD基础架构,具体设置方法较复杂,建议参考Oracle文档进行配置。

2.Oracle标签安全(OLS)是在相关表上通过添加一个标签列来实现复杂的数据安全控制,具体细节请参考Oracle文档。

通过视图来检查是否在数据库对象上设置了VPD和OLS。

查询视图v$vpd_policy和dba_policies。

2.4.2DataVault

使用Oracle提供的DataVault选件来限制有DBA权限的用户访问敏感数据。

OracleDataVault是作为数据库安全解决方案的一个单独选件,主要功能是将数据库管理账户的权限和应用数据访问的权限分开,DataVault可限制有DBA权限的用户访问敏感数据。

设置比较复杂,具体细节请参考Oracle文档。

以DBA用户登陆,不能查询其它用户下面的数据。

1.在视图dba_users中查询是否存在dvsys用户。

2.在视图dba_objects中检查是否存在dbms_macadm对象。

2.4.3Listener设定密码保护

为数据库监听器(LISTENER)的关闭和启动设置密码。

通过下面命令设置密码:

$lsnrctl

LSNRCTL>

change_password

Oldpassword:

<

OldPassword>

Notdisplayed

Newpassword:

NewPassword>

Reenternewpassword:

Connectingto(DESCRIPTION=(ADDRESS=(PROTOCOL=TCP)(HOST=prolin1)(PORT=1521)(IP=FIRST)))

PasswordchangedforLISTENER

Thecommandcompletedsuccessfully

save_config

使用lsnrctlstart或lsnrctlstop命令起停listener需要密码

检查$ORACLE_HOME/network/admin/listener.ora文件中是否设置参数PASSWORDS_LISTENER。

2.4.4设定信任IP集

设置只有信任的IP地址才能通过监听器访问数据库。

只需在服务器上的文件$ORACLE_HOME/network/admin/sqlnet.ora中设置以下行:

tcp.validnode_checking=yes

tcp.invited_nodes=(ip1,ip2…)

在非信任的客户端以数据库账户登陆被提示拒绝。

检查$ORACLE_HOME/network/admin/sqlnet.ora文件中是否设置参数tcp.validnode_checking和tcp.invited_nodes。

2.4.5加密网络传输

使用Oracle提供的高级安全选件来加密客户端与数据库之间或中间件与数据库之间的网络传输数据。

1.在OracleNetManager中选择“OracleAdvancedSecurity”。

2.然后选择Encryption。

3.选择Client或Server选项。

4.选择加密类型。

5.输入加密种子(可选)。

6.选择加密算法(可选)。

7.保存网络配置,sqlnet.ora被更新。

通过网络层捕获的数据库传输包为加密包。

检查$ORACLE_HOME/network/admin/sqlnet.ora文件中是否设置sqlnet.encryption等参数。

2.4.6断开超时的空闲远程连接

在某些应用环境下可设置数据库连接超时,比如数据库将自动断开超过10分钟的空闲远程连接。

在sqlnet.ora中设置下面参数:

SQLNET.EXPIRE_TIME=10

10分钟以上的无任何操作的空闲数据库连接被自动断开

检查$ORACLE_HOME/network/admin/sqlnet.ora文件中是否设置参数SQLNET.EXPIRE_TIME。

2.4.7限制DBA组中的操作系统用户数量

限制在DBA组中的操作系统用户数量,通常DBA组中只有Oracle安装用户。

通过/etc/passwd文件来检查是否有其它用户在DBA组中。

无其它用户属于DBA组。

WelcomeTo

Download!

!

欢迎您的下载,资料仅供参考!