JuniperSSG系列VPN配置详细设置图形界面Word文档下载推荐.docx

《JuniperSSG系列VPN配置详细设置图形界面Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《JuniperSSG系列VPN配置详细设置图形界面Word文档下载推荐.docx(19页珍藏版)》请在冰豆网上搜索。

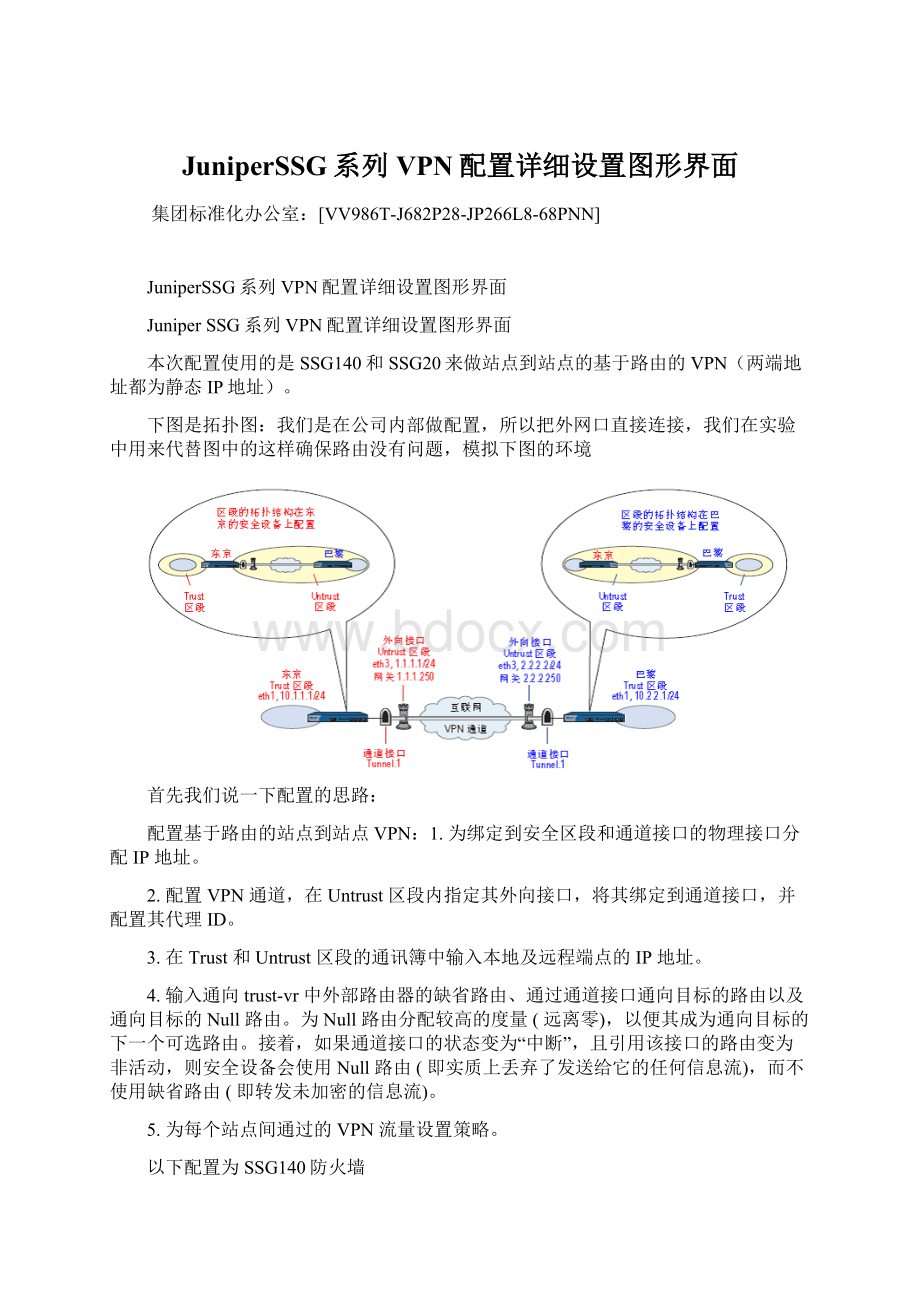

5.为每个站点间通过的VPN流量设置策略。

以下配置为SSG140防火墙

初始化防火墙

Juniper防火墙出厂时可通过缺省设置的IP地址使用Telnet或者Web方式管理。

缺省

IP地址为:

。

可以直接通过WEB来进行配置,但容易发生错误,建议使用设备自带的配置线连接计算机的COM口采用超级终端来行配置。

1、我们先配置接口eth0/0绑定到trust安全区段,并设置IP为,通过console口来配置:

(先配置SSG140,登录的用户名和密码为默认密码:

均为netscreen)

SSG140->

unsetinterfaceethernet0/0ip

setinterfaceethernet0/0zonetrust

setinterfaceethernet0/0ipsetinterfaceethernet0/0manageweb

save

SaveSystemConfiguration...

接下来我们就可以用WEB来管理设备,推荐使用IE浏览器:

在IE浏览器地址栏里输入用户名和密码均为:

netscreen

2、配置其它安全区段并配置地址

定义内网接口

Network>

Interfaces>

Edit(对于ethernet0/1):

修改红线部分,然后单击

Apply:

A.ZoneName:

这是定义内部LAN的IP,所以应该在Trust安全区段

B.StaticIP:

我们做的是静态IP地址的实验(管理地址应和内网接口地址在同一网段)

C.ManagementServices:

打开相应的管理服务,以方便远程管理。

D.Otherservices:

允许ping,方便测试和维护。

定义外网接口:

Edit(对于ethernet0/3):

修改红线部分,然后单击Apply:

Name:

这是定义外部接口,所以应该在Untrust安全区段

IP:

Services:

根据需要打开相应的管理服务,以方便远程管理。

services:

定义通道接口:

NewTunnelIF:

修改红线部分,然后单击OK:

A.Zone(VR):

通道接口绑定到Untrust区段

B.Unnumbered:

选择绑定的接口

定义内部LAN地址薄:

(方便在策略里引用)

Objects>

Addresses>

List>

New:

,修改红线部分,然后单击OK:

A.AddressName:

建立一个标识身份的名称

B.IPAdress/Netmask:

输入IP地址和子网掩码,24位表示一个网段

C.Zone:

选择相应的区段

定义对端LAN地址薄:

,修改红线部分,然后单击OK

输入对端IP地址和子网掩码,24位表示一个网段

C.选择相应的区段

VPN配置:

第一阶段:

VPNs>

AutoKeyAdvanced>

Gateway>

修改红线部分,:

预共享密钥为:

123456

A.GatewayName:

到达对端的网关地址。

B.SecurityLevel:

选择Custom两方要一致

C.StaticIPAddress:

静态IP地址

D.PresharedKey:

预共享密钥两方要一致我们这里用123456

E.OutgoingInterface:

选择到达对端网关的出口

然后单击Advanced,修改红线部分并单击Return返回,并单击OK。

A.UserDefined:

选择Custom

B.Phase1Proposal第一阶段提议选择相应的加密和认证算法两方要一致

C.Mode(Initiator):

模式这里选择Main主模式(主模式提供身份保护,主动模式不提供身份保护)

第二阶段:

AutoKeyIKE>

输入以下内容,

A.VPNName:

建立名称

选择Custom两方配置要一致

C.RemoteGateway:

Predefined选择预定义,选择刚才建立的网关

然后单击Advanced,修改红线部分并单击Return返回,并单击OK。

A.UserDefined:

选择Custom并且第二阶段提议以确定要在SA中应用的安全参数。

两方配置要一致。

B.Bindto:

选择Tunnelinterface并且选择前面建立的通道接口。

C.Proxy-ID:

选择并且输入LocalIP和RemoteIP及子网掩码

D.Service:

ANY

路由配置:

默认路由

Routing>

RoutingEntries>

trust-vrNew:

修改红线部分,然后单

击OK:

通过通道接口通向目标的路由:

修改红线部分,然后单

通向目标的NULL路由

策略配置:

配置从trust区段到untrust区段的策略,并加到顶部

Policies>

(From:

Trust,To:

Untrust)New:

修改红线部分,然后单击OK:

配置从untrust区段到trust区段的策略,并加到顶部

Untrust,To:

Trust)>

SSG140上已经配置好了

接下来配置SSG20,以下配置为SSG20防火墙

初始化SSG20防火墙,方法同SSG140相同,参照上文。

初始化后,通过WEB来配置。

配置思路和SSG140相同。

我这里设置SSG20管理IP为接下来我们就可以用WEB来管理设备,推荐使用IE浏览器:

在IE浏览器地址栏里输入用户名和密码均为:

1、配置安全区段并配置地址

注意:

绑定trust区段的接口默认为nat模式

Edit(对于ethernet0/3):

修改红线部分,然后单击

定义内部LAN地址:

定义对端LAN地址:

输入以下内容

配置结束,我们进行简单的测试一下,SSG140和SSG20的内网口分别连接一个机器,IP地址改为对应的内网地址,用PING测试一下能否从一端的内网到另一端的内网。