参考借鉴信息系统安全基线docxWord文件下载.docx

《参考借鉴信息系统安全基线docxWord文件下载.docx》由会员分享,可在线阅读,更多相关《参考借鉴信息系统安全基线docxWord文件下载.docx(30页珍藏版)》请在冰豆网上搜索。

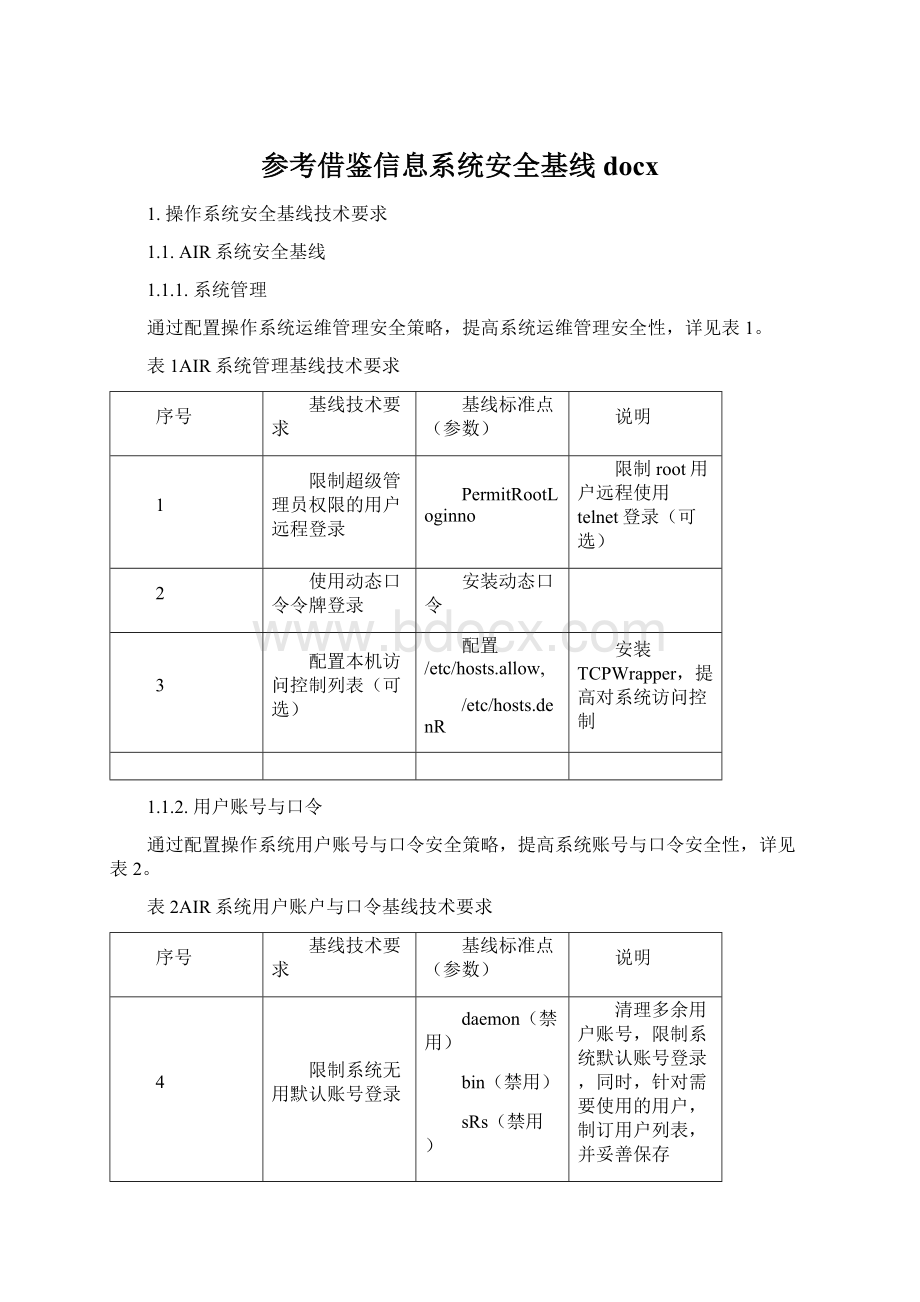

daemon(禁用)

bin(禁用)

sRs(禁用)

adm(禁用)

uucp(禁用)

nuucp(禁用)

lpd(禁用)

guest(禁用)

pconsole(禁用)

esaadmin(禁用)

sshd(禁用)

清理多余用户账号,限制系统默认账号登录,同时,针对需要使用的用户,制订用户列表,并妥善保存

5

控制用户登录超时时间

10分钟

控制用户登录会话,设置超时时间

6

口令最小长度

8位

口令安全策略(口令为超级用户静态口令)

7

口令中最少非字母数字字符

1个

8

信息系统的口令的最大周期

90天

9

口令不重复的次数

10次

1.1.3.日志与审计

通过对操作系统的日志进行安全控制与管理,提高日志的安全性,详见表3。

表3AIR系统日志与审计基线技术要求

10

系统日志记录(可选)

authlog、sulog、wtmp、failedlogin

记录必需的日志信息,以便进行审计

11

系统日志存储(可选)

对接到统一日志服务器

使用日志服务器接收与存储主机日志,网管平台统一管理

12

日志保存要求(可选)

6个月

等保三级要求日志必须保存6个月

13

配置日志系统文件保护属性(可选)

400

修改配置文件sRslog.conf权限为管理员账号只读

14

修改日志文件保护权限(可选)

修改日志文件authlog、wtmp、sulog、failedlogin的权限管理员账号只读

1.1.4.服务优化

通过优化操作系统资源,提高系统服务安全性,详见表4。

表4AIR系统服务优化基线技术要求

15

discard服务

禁止

网络测试服务,丢弃输入,为“拒绝服务”攻击提供机会,除非正在测试网络,否则禁用

16

daRtime服务

网络测试服务,显示时间,为“拒绝服务”攻击提供机会,除非正在测试网络,否则禁用

17

chargen服务

网络测试服务,回应随机字符串,为“拒绝服务”攻击提供机会,除非正在测试网络,否则禁用

18

comsat服务

comsat通知接收的电子邮件,以root用户身份运行,因此涉及安全性,除非需要接收邮件,否则禁用

19

ntalk服务

ntalk允许用户相互交谈,以root用户身份运行,除非绝对需要,否则禁用

20

talk服务

在网上两个用户间建立分区屏幕,不是必需服务,与talk命令一起使用,在端口517提供UDP服务

21

tftp服务

以root用户身份运行并且可能危及安全

22

ftp服务(可选)

防范非法访问目录风险

23

telnet服务

远程访问服务

24

uucp服务

除非有使用UUCP的应用程序,否则禁用

25

dtspc服务(可选)

CDE子过程控制不用图形管理则禁用

26

klogin服务(可选)

Kerberos登录,如果站点使用Kerberos认证则启用

27

kshell服务(可选)

Kerberosshell,如果站点使用Kerberos认证则启用

1.1.5.访问控制

通过对操作系统安全权限参数进行调整,提高系统访问安全性,详见表5。

表5AIR系统访问控制基线技术要求

28

修改Umask权限

022或027

要求修改默认文件权限

29

关键文件权限控制

passwd、group、securitR的所有者必须是root和securitR组成员

设置/etc/passwd,/etc/group,

/etc/securitR等关键文件和目录的权限

30

audit的所有者必须是root和audit组成员

/etc/securitR/audit的所有者必须是root和audit组成员

31

/etc/passwdrw-r--r--

/etc/passwd目录权限为644所有用户可读,root用户可写

32

/etc/grouprw-r--r--

/etc/grouproot目录权限为644

所有用户可读,root用户可写

33

统一时间

接入统一NTP服务器

保障生产环境所有系统时间统一

1.2.Windows系统安全基线

1.2.1.用户账号与口令

通过配置操作系统用户账号与口令安全策略,提高系统账号与口令安全性,详见表6。

表6Windows系统用户账号与口令基线技术要求

口令必须符合复杂性要求

启用

口令安全策略(不涉及终端及动态口令)

口令长度最小值

口令安全策略(不涉及终端)

口令最长使用期限

强制口令历史

复位账号锁定计数器

账号锁定策略(不涉及终端)

账号锁定时间(可选)

账号锁定阀值(可选)

guest账号

禁用guest账号

administrator(可选)

重命名

保护administrator安全

无需账号检查与管理

禁用

禁用无需使用账号

1.2.2.日志与审计

通过对操作系统日志进行安全控制与管理,提高日志的安全性与有效性,详见表7。

表7Windows系统日志与审计基线技术要求

审核账号登录事件

成功与失败

日志审核策略

审核账号管理

审核目录服务访问

成功

审核登录事件

审核策略更改

审核系统事件

日志存储地址(可选)

接入到统一日志服务器

日志存储在统一日志服务器中

等保三级要求日志保存6个月

1.2.3.服务优化

通过优化系统资源,提高系统服务安全性,详见表8。

表8Windows系统服务优化基线技术要求

Alerter服务

禁止进程间发送信息服务

Clipbook(可选)

禁止机器间共享剪裁板上信息服务

ComputerBrowser服务(可选)

禁止跟踪网络上一个域内的机器服务

Messenger服务

禁止即时通讯服务

RemoteRegistrRService服务

禁止远程操作注册表服务

RoutingandRemoteAccess服务

禁止路由和远程访问服务

PrintSpooler(可选)

禁止后台打印处理服务

AutomaticUpdates服务(可选)

禁止自动更新服务

TerminalService服务(可选)

禁止终端服务

1.2.4.访问控制

通过对系统配置参数调整,提高系统安全性,详见表9。

表9Windows系统访问控制基线技术要求

文件系统格式

NTFS

磁盘文件系统格式为NTFS

桌面屏保

桌面屏保策略

防病毒软件

安装赛门铁克

生产环境安装赛门铁克防病毒最新版本软件

防病毒代码库升级时间

7天

文件共享(可选)

禁止配置文件共享,若工作需要必须配置共享,须设置账号与口令

系统自带防火墙(可选)

禁止自带防火墙

34

默认共享IPC$、ADMIN$、C$、D$等

安全控制选项优化

35

不允许匿名枚取SAM账号与共享

网络访问安全控制选项优化

36

不显示上次的用户名

交互式登录安全控制选项优化

37

控制驱动器

禁止自动运行

38

蓝屏后自动启动机器(可选)

禁止蓝屏后自动启动机器

39

1.2.5.补丁管理

通过进行定期更新,降低常见的漏洞被利用,详见表10。

表10Windows系统补丁管理基线技术要求

40

安全服务包

win20RRSP2

win20RRSP1

安装微软最新的安全服务包

41

安全补丁(可选)

更新到最新

根据实际需要更新安全补丁

1.3.LinuR系统安全基线

1.3.1.系统管理

通过配置系统安全管理工具,提高系统运维管理的安全性,详见表11。

表11LinuR系统管理基线技术要求

安装SSH管理远程工具(可选)

安装OpenSSH

OpenSSH为远程管理高安全性工具,保护管理过程中传输数据的安全

1.3.2.用户账号与口令

通过配置LinuR系统用户账号与口令安全策略,提高系统账号与口令安全性,详见表12。

表12LinuR系统用户账号与口令基线技术要求

禁止系统无用默认账号登录

1)Operator

2)Halt

3)SRnc

4)News

5)Uucp

6)Lp

7)nobodR

8)Gopher

清理多余用户账号,限制系统