MPLS VPN环境下的网络管理系统的部署Word格式文档下载.docx

《MPLS VPN环境下的网络管理系统的部署Word格式文档下载.docx》由会员分享,可在线阅读,更多相关《MPLS VPN环境下的网络管理系统的部署Word格式文档下载.docx(17页珍藏版)》请在冰豆网上搜索。

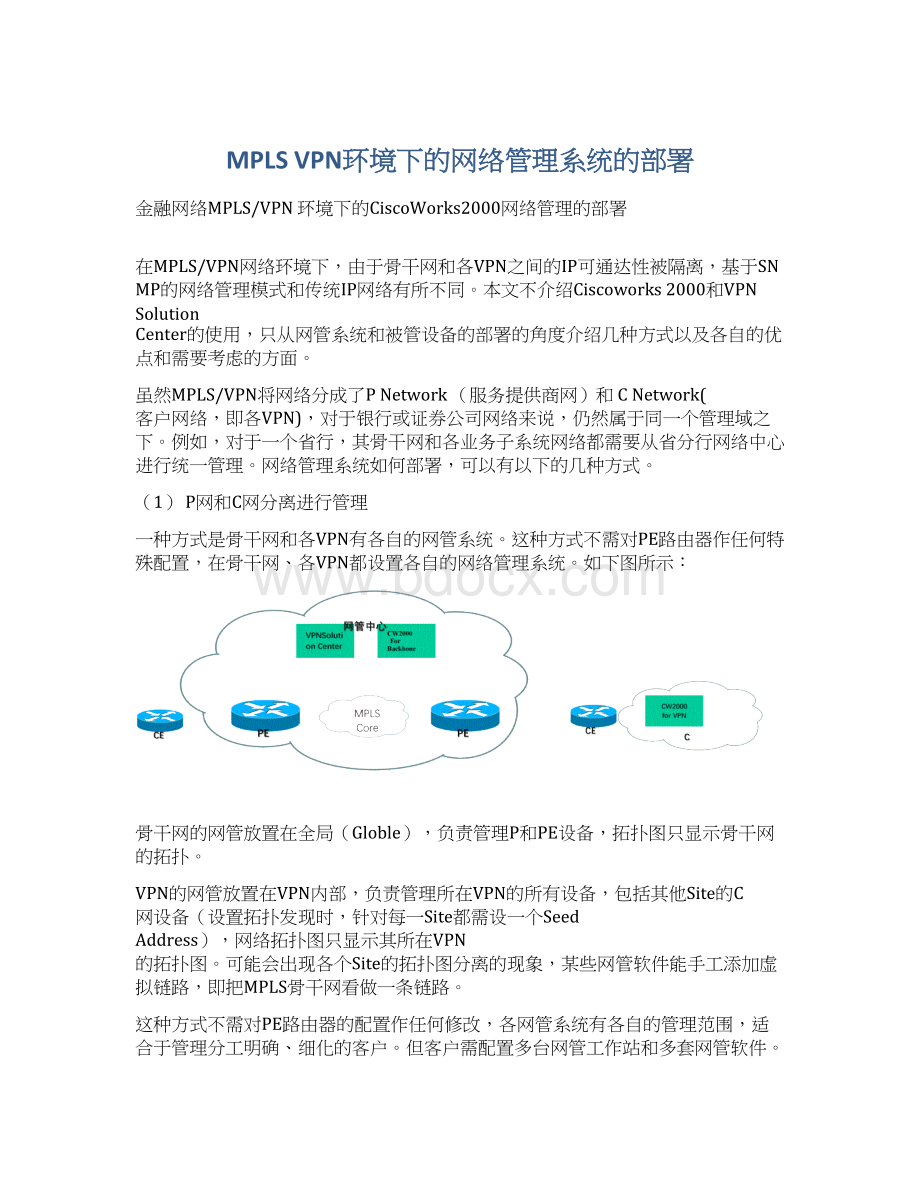

VPN的网管放置在VPN内部,负责管理所在VPN的所有设备,包括其他Site的C网设备(设置拓扑发现时,针对每一Site都需设一个SeedAddress),网络拓扑图只显示其所在VPN的拓扑图。

可能会出现各个Site的拓扑图分离的现象,某些网管软件能手工添加虚拟链路,即把MPLS骨干网看做一条链路。

这种方式不需对PE路由器的配置作任何修改,各网管系统有各自的管理范围,适合于管理分工明确、细化的客户。

但客户需配置多台网管工作站和多套网管软件。

∙CE设备在骨干网管理系统之外,不需要从CE到骨干网的IP可通达性。

从骨干网管理中心不能通过SNMP,Telnet等访问到CE,不能通过VPNSolutionCenter来配置、管理CE,以及用SA代理来测试CE之间的响应时间等。

∙各CE设备IP地址空间独立。

C网路由和骨干网路由完全分离。

(2)用同一网管平台对所有P网设备和C网设备进行管理

另一种方式是用同一网管平台对骨干网和客户网络设备进行管理,即CE也由骨干网网管来管理。

∙被管CE处于骨干网的管理域,因此,需要从CE到骨干网网管的IP联通性,能够从CE访问到网管所在的网段。

∙骨干网网管能管理到CE的IP地址、主机名、口令和SNMPstrings。

∙骨干网网管能管理到:

Faultmanagement、configurationmanagement(collecting,archiving,&

restoring,audit)。

∙C网和P网的路由有交互。

∙可以从VPNSolutionCenter对CE进行管理和配置,可以用SA代理来测试CE之间的响应时间,也可以用NetflowCollector。

首先,要建立一个网络管理子网(NetworkManagementSubnet)。

网络管理子网连接MPLSVPNSolutionCenter工作站,和其他网络管理工作站(CW2000,Openview等)。

一旦一台CE接入到一个VPN后,用传统的IPV4路由就无法到达这台设备。

但网络管理子网要求必须能访问到被管理CE设备。

因此,需要考虑以下问题:

∙如何控制骨干网和CE路由器之间不必要的互通路由(除了网管信息)?

∙如何控制CE路由器和骨干网以及其他VPNCE之间的互通路由?

∙如何提供有效的安全性?

∙如何防止路由循环?

∙部署了MPLS/VPN之后的可通达性的改变?

在把CE放入一个VPN之前,可能可以同Ipv4到达CE。

一旦CE放入VPN之后,就不能以IPV4到达CE。

除非经适当配置后从网管子网。

∙在非帧中继/ATM链路上,服务请求不能到Deployed状态,除非有网管子网。

网络管理子网实施技术:

网络管理子网必须能访问到管理CE(MCE),PE,和NetFlowCollector。

当需要带内(in-band)管理CE时,网管子网是必须的,这里带内是指客户的VPN流量和网络管理流量使用同一条链路来传送。

ManagementCE(MCE)

网管子网连接到MCE,MCE作为网管中心的网关。

MCE可以在MPLSVPNSolutionCenter网管软件中定义。

ManagementPE(MPE)管理PE连接MCE到骨干网。

MPE可以和连接其他VPNCE的PE共用一台设备。

目前,网管子网有三种部署方式:

∙MPE-MCE之间的链路使用一个网管VPN来连接所有需要管理的CE设备;

而连接PE和NetflowCollector,MPE-MCE则使用并行的Ipv4链路。

∙ExtranetMultipleVPN技术

MPE-MCE的链路使用外联多VPN技术来连接所有被管理的CE;

∙带外管理

带外管理,MCE和所有被管理的CE和PE之间都有Ipv4的连接,out-of-band指PE之间用单独的链路来传送网管流量。

(1)当采用管理VPN方式(即上面的第一种),如图所示:

MPE-MCE使用一个managementVPN来连接到被管理CE,VPN的每个需要被管理的CE也要加到管理VPN,这可以通过VPNSolutionCenter或者CLI来配置。

只有需要管理的CE的路由(通常是CE上的loopback口的地址)才会进入managementVPN的VRF,这通过定义routemap来控制importrt和exportrt来实现。

网管子网和各被管CE采用Hub-Spoke方式部署,即被管CE只能和网管子网通信,网管也只能到达各被管设备(CE和PE相连的地址或者是CE的Loopback地址),而不能到达VPN里的其他地址。

另外MPE和MCE还需要一条并行的non-MPLSVPN链路。

(2)ExtranetMultipleVPN

这种方式的关键概念是:

MPE-MCE是所有被管VPN的一部分,即网管子网实际上是一个所有被管VPN的交叠区域(overlappingsite)。

当你加一个新的VPN到这个交叠区时,必须把这个VPN加到MPE-MCE。

另外,MPE-MCE之间还需要并行的Ipv4链路。

在ExtranetMultipleVPN(有时称为rainbowVPN)方式,需要考虑安全控制和访问列表,但所有这些考虑只集中在MPE和MCE。

MPE包括了到所有被管理VPN的BGP路由。

∙只有MPE有所有VPN的路由,其他PE则不会。

即所有客户网络的路由只在MPE的VRF中。

∙只需在MPE-MCE上用ACL控制安全。

∙如果必要,可以很容易创建另外一个MPE-MCE。

(3)带外管理(Out-of-Band)

带外管理不需要managementVPN来管理CE。

带外的连接提供Ipv4链路,PE之间、PE-CE之间有另外的链路来传送网管信息。

带外管理技术相对简单,不需要设置managementVPN。

但对每一需要管理的CE都要有Ipv4的连接,费用昂贵,同时实际实施起来比较复杂。

建议采用P网和C网分离进行管理或者建立managementVPN的方式。

(4)保证管理网络的安全性

尽管设置managementVPN,在VRF中对路由进行了控制,为了网管子网和CE的安全性,仍需在CE上设置ACL来限制对CE的访问,设置对端口号的限制很重要,例如只允许来自网管的SNMP、TFTP。

建议如下:

∙允许从网管到CE址的SNMP、TFTP等,拒绝其他

∙允许从CE到网管的已经建立的TCP(established),拒绝其他

以上的ACL应用在CE连接PE的端口的输入列表(inputlist)。

这样VPN中的其他设备(未被管理的CE或者主机、服务器等)不能和网管建立连接。

只有从合法地址(CE上用于网络管理的地址)来的对网管的响应能进入网管子网。

另一个选项是缩小网管子网,例如在MPE上建立32位掩码的静态路由:

IProutevrfmanagement<

MPLSVPNsolutionHost/32>

MCE_address

CW2000/32>

为了防止不正确的路由的注入,可以加一条:

iproutevrfmanagement0.0.0.0/0null0

为防止从CE访问到MCE,还可以在MPE上与MCE连接的端口上设置输出ACL:

permitpacketto{MPLSVPNsolutionHost,CW2000Host,CIPMHostetc.}

anddenyeverthingelse

网管安全总结:

1.MPE上配置以下命令:

iproutevrfmanagementMPLSVPNSolutionhostip/32<

mce_address>

iproutevrfmanagementcipmhostip/32<

Todumpunknowns,addthiscommand:

iproutevrfmanagement0.0.0.0/0Null0

2.在MCE、CE上也尽可能使用静态路由

如果必须使用动态路由,可以用RIP。

只进行路由的单向重分发:

从BGP重分发到RIP,但不要反向分发。

3.MCE上设置ACL:

outputaccesslist:

onlinkwithaccesstotheVPNs,makeanoutputaccesslistasfollows:

permit{MPLSVPNSolutionhost,CIPMhost}to<

managed_CE_address>

denyall

Theinputaccesslistisasfollows:

permit<

to{MPLSVPNSolutionhost,CIPMhost}withtcp-established

4.为保护ManagementCE,在MPE与MCE相连的managementVPN端口上设置ACL:

permitto{MPLSVPNSolutionhost,CIPMhost}

5.如果需要,在MPE与MCE之间Ipv4链路上也可以设置ACL,这取决于从骨干网上访问网管子网的需要。

附录:

测试

MPLS/VPN环境下网络管理――集中管理P、PE和CE路由器

即从同一网管平台,能够对全网(包括P路由器、PE路由器、需集中管理的CE路由器和其他C网设备)进行管理。

本测试即采用同一网管平台(CiscoWorksforWindows6.0)对所有P网设备和C网设备进行管理。

要求:

∙被管CE处于骨干网的管理域,因此,需要从CE到骨干网网管的IP联通性,能够从被管C