技术服务项目偏离表.docx

《技术服务项目偏离表.docx》由会员分享,可在线阅读,更多相关《技术服务项目偏离表.docx(80页珍藏版)》请在冰豆网上搜索。

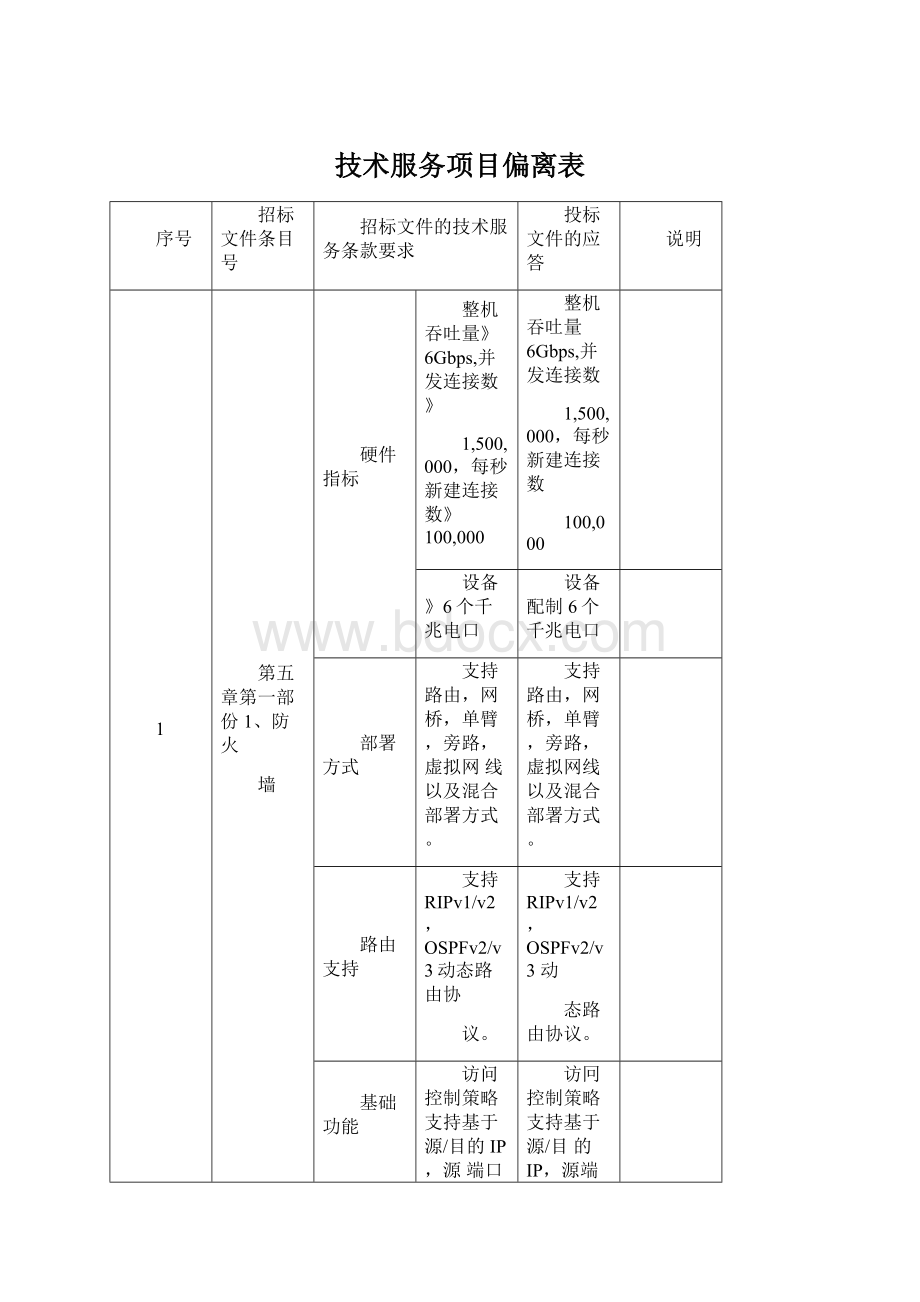

技术服务项目偏离表

序号

招标文件条目号

招标文件的技术服务条款要求

投标文件的应答

说明

1

第五章第一部份1、防火

墙

硬件指标

整机吞吐量》6Gbps,并发连接数》

1,500,000,每秒新建连接数》100,000

整机吞吐量6Gbps,并发连接数

1,500,000,每秒新建连接数

100,000

设备》6个千兆电口

设备配制6个千兆电口

部署方式

支持路由,网桥,单臂,旁路,虚拟网线以及混合部署方式。

支持路由,网桥,单臂,旁路,虚拟网线以及混合部署方式。

路由支持

支持RIPv1/v2,OSPFv2/v3动态路由协

议。

支持RIPv1/v2,OSPFv2/v3动

态路由协议。

基础功能

访问控制策略支持基于源/目的IP,源端口,源/目的区域,用户(组),应用/服务类型,时间组的细化控制方式;

访冋控制策略支持基于源/目的IP,源端口,源/目的区域,用户(组),应用/服务类型,时间组的细化控制方式;

入侵防护功

能

支持对常见应用服务(HTTRFTPSSHSMTPIMAR)和数据库软件(MySQLOracle、MSSQL的口令暴力破解防护功能;(需提供截图证明并加盖厂商公章)

支持对常见应用服务(HTTPFTPSSHSMTPIMAP)和数据库软件(MySQLOracle、MSSQL的口令暴力破解防护功能;

具备对常见网络协议(SSHFTRRDR

VNCNetbios)和数据库(MySQLOracle、

MSSQL的弱密码扫描功能;

对常见网络协议(SSHFTP.

RDPVNCNetbios)和数据库

(MySQLOracle、MSSQL的

弱密码扫描功能;

支持同防火墙访问控制规则进行联动,

可以针对检测到的攻击源IP进行联动封

锁,支持自定义圭寸锁时间;

支持同防火墙访问控制规则进行联动,可以针对检测到的攻击源IP进行联动封锁,支持自定义圭寸锁时间;

可提供取新的威胁情报信息,能够对新爆发的流行咼危漏洞进行预警和自动检

提供最新的威胁情报信息,能够对新爆发的流行咼危漏洞进

测,发现问题后支持一键生成防护规则;

行预警和自动检测,发现问题

后支持一键生成防护规则;

僵尸主机检

测

支持对终端种植了远控木马或者病毒等恶意软件进行检测,并且能够对检测到的恶意软件行为进行深入的分析,展示和外部命令控制服务器的交互行为和其他可疑行为;

支持对终端种植了远控木马或者病毒等恶意软件进行检测,并且能够对检测到的恶意软件行为进行深入的分析,展示和外部命令控制服务器的交互行为和其他可疑行为;

具备独立的僵尸主机识别特征库,恶意

软件识别特征总数在50万条以上;

具备独立的僵尸主机识别特征

库,恶意软件识别特征总数在

50万条以上;

对于未知威胁具备同云端安全分析引擎进行联动的能力,上报可疑行为并在云端进行沙盒检测,并下发威胁行为分析报告;

对于未知威胁具备同云端安全分析引擎进行联动的能力,上报可疑行为并在云端进行沙盒检测,并下发威胁行为分析

报告;

病毒防护

支持对HTTPFTP,SMTPPOP3协议进

行病毒文件检测;

支持对HTTPFTP,SMTPPOP3

协议进行病毒文件检测;

1

病毒样本数量超过1000万;

病毒样本数量超过1000万;

支持对常见压缩文件格式的检测,如

zip,rar,7z等;

支持对常见压缩文件格式的检

测,如zip,rar,7z等;

支持杀毒文件类型自定义;

支持杀毒文件类型自定义;

支持杀毒白名单功能,可以根据URL或者IP进行排除不检测病毒;

支持杀毒白名单功能,可以根据URL或者IP进行排除不检测病毒;

检测到病毒后的操作支持阻断,记录杀毒日志;

检测到病毒后的操作支持阻

断,记录杀毒日志;

咼可用性

双机支持A/S,A/A方式部署,支持配置

双机支持A/S,A/A方式部署,

同步,会话同步和用户状态同步。

支持配置同步,会话同步和用

户状态同步。

系统配置

支持管理员权限分级,支持安全管理员、

审计员、系统管理员三种权限;

支持管理员权限分级,支持安全管理员、审计员、系统管理员三种权限;

支持自动备份配置,最大支持十五天内的配置恢复;

支持自动备份配置,最大支持

十五天内的配置恢复;

支持NTP协议;

支持NTP协议;

支持修改TCPUPD和ICMP协议的连接

超时时间;

支持修改TCPUPD和ICMP协

议的连接超时时间;

支持内置规则库的手动/自动更新;

支持内置规则库的手动/自动更新;

支持邮件和短信告警;

支持邮件和短信告警;

厂商资质

售后服务体系通过IS09001认证

售后服务体系通过ISO9001认证

中国反网络病毒联盟成员;

是中国反网络病毒联盟成员;

国家信息安全漏洞共享平台(CNVD用户组成员;

是国家信息安全漏洞共享平台

(CNVD用户组成员;

要求厂商是微软安全响应中心

(MicrosoftSecurityResponse

Center)发起的MAPPMicrosoftActiveProtectionProgram)计划成员,可在微软发布每月安全公告之前获得微软产品的详细漏洞信息,为用户提供更及时的安全防护。

厂商是微软安全响应中心

(MicrosoftSecurity

ResponseCenter)发起的MAPI

(MicrosoftActive

ProtectionProgram)计戈U成员,可在微软发布每月安全公告之前获得微软产品的详细漏洞信息,为用户提供更及时的安全防护。

产品资质

产品应具备计算机信息系统安全专用产品销售许可证;

产品具备计算机信息系统安全

专用产品销售许可证;

产品应具备ISCCC中国国家信息安全产

品认证证书;

产品具备ISCCC中国国家信息

安全产品认证证书;

产品应该在2015年国内硬件防火墙市场

前五,并且提供IDC市场报告。

产品在2015年国内硬件防火墙市场前五,并且提供IDC市场报告。

产品成熟度

要求

要求所投产品符合公安部第二代防火墙标准(GAT1177-2014)的要求,提供第二代防火墙销售许可证或出具权威机构的测试报告;

所投产品符合公安部第二代防火墙标准(GA/T1177-2014)的,提供第二代防火墙销售许可证或出具权威机构的测试报告;

授权及售后

服务承诺函

提供原厂商针对本项目授权及售后服务承诺函并加盖原厂公章。

提供原厂商针对本项目授权及

售后服务承诺函并加盖原厂公

早。

2

第五章第一部份2、入侵

防御

硬件规格

整机吞吐量》6Gbps,七层吞吐量》

IGbps并发连接数》1,500,000,每秒新建连接数》100,000

整机吞吐量6Gbps,七层吞吐量

IGbps,并发连接数1,500,000,

每秒新建连接数100,000

设备》4个千兆电口,2个千兆光口

设备配制4个千兆电口,2个千

兆光口

部署方式

网关模式、网桥模式、混杂模式、旁路模式

网关模式、网桥模式、混杂模式、旁路模式

实时监控

实时提供CPU内存、磁盘占用率、会话数、在线用户数、网络接口的鞥设备资源信息;提供安全事件信息,包括最近安全事件、服务器安全事件、终端安全事件等,事件信息提供发生事件、源IP、目的IP、攻击类型以及攻击的URL等;提供实时智能模块间联动封锁的源IP以

实时提供CPU内存、磁盘占用率、会话数、在线用户数、网络接口的鞥设备资源信息;提供安全事件信息,包括最近安全事件、服务器安全事件、终端安全事件等,事件信息提供发生事件、源IP、目的IP、攻

便实现动态智能安全管理;

击类型以及攻击的URL等;提供实时智能模块间联动封锁的源IP以便实现动态智能安全管理;

威胁检测

引擎

支持攻击特征检测、特殊攻击检测、威胁关联分析、异常流量检测、协议异常检测、深度内容分析等6种检测方法;支持基于威胁关联分析的检测机制,针对未知威胁进行分析检测;

支持攻击特征检测、特殊攻击检测、威胁关联分析、异常流量检测、协议异常检测、深度内容分析等6种检测方法;支持基于威胁关联分析的检测机制,针对未知威胁进行分析检测;

漏洞特征

库

漏洞特征库数量超过3800+,并且能够自动或者手动升级;微软“MAPP计划会员,特征库获得CVE“兼容性认证证书”;具备专业攻防团队每周更新特征库

漏洞特征库数量超过3800+,并且能够自动或者手动升级;微软“MAPP计划会员,特征库获得CV“兼容性认证证书”;

+紧急漏洞更新;提供漏洞详细信息包括:

漏洞ID、漏洞名称、漏洞描述、攻击对象、危险等级、参考信息、地址等内容

具备专业攻防团队每周更新特征库+紧急漏洞更新;提供漏洞详细信息包括:

漏洞ID、漏洞名称、漏洞描述、攻击对象、危险等级、参考信息、地址等内容

深度入侵防

御

攻击防护类型包括蠕虫/木马/后门/DoS/DDoS攻击探测/扫描/间谍软件/利用漏洞的攻击/缓冲区溢出攻击/协议异常/IPS逃逸攻击等;漏洞分为保护服务器和保护客户端两大类,便于策略部署、简化运维,其中服务器攻击防护种类包括:

wormnetwork_device、database、backdoor、trojan、sayware、webmedia、dns、ftp、mail、tftp、system、telnet、shellcode;客户端攻击防护种类包括:

攻击防护类型包括蠕虫/木马/后门/DoS/DDoS攻击探测/扫描/间谍软件/利用漏洞的攻击/缓冲区溢出攻击/协议异常/IPS逃逸攻击等;漏洞分为保护服务器和保护客户端两大类,便于策略部署、简化运维,其中服务器攻击防护种类包括:

worm、network_device、

database、backdoor、trojan、

wormfile、backdoor、trojan、spyware、application、web_browse、system、shellcode、webactivex;支持远程登录、代理工具、木马控制等多种危险行为控制机制;支持异常流量清洗,提供应用识别为基础的流量识别、流量控制、流量过滤功能;可根据源区域、目的区域、目的IP组,目的IP组支持多选进行IPS策略的配置;支持TCP协议的乱序重传、TCP分包等放躲避;可实现自动拦截、记录日志、上传灰度威胁到“云端;

sayware、webmedia、dns、ftp、mail、tftp、system、telnet、shellcode;客户端攻击防护种类包括:

wormfile、backdoor、trojan、spyware、application