基于Windows自带VPN拨号软件IPSec的L2TP拨号的配置.docx

《基于Windows自带VPN拨号软件IPSec的L2TP拨号的配置.docx》由会员分享,可在线阅读,更多相关《基于Windows自带VPN拨号软件IPSec的L2TP拨号的配置.docx(28页珍藏版)》请在冰豆网上搜索。

基于Windows自带VPN拨号软件IPSec的L2TP拨号的配置

1.1基于Windows自带VPN拨号软件IPSec的L2TP拨号的配置

一、组网需求

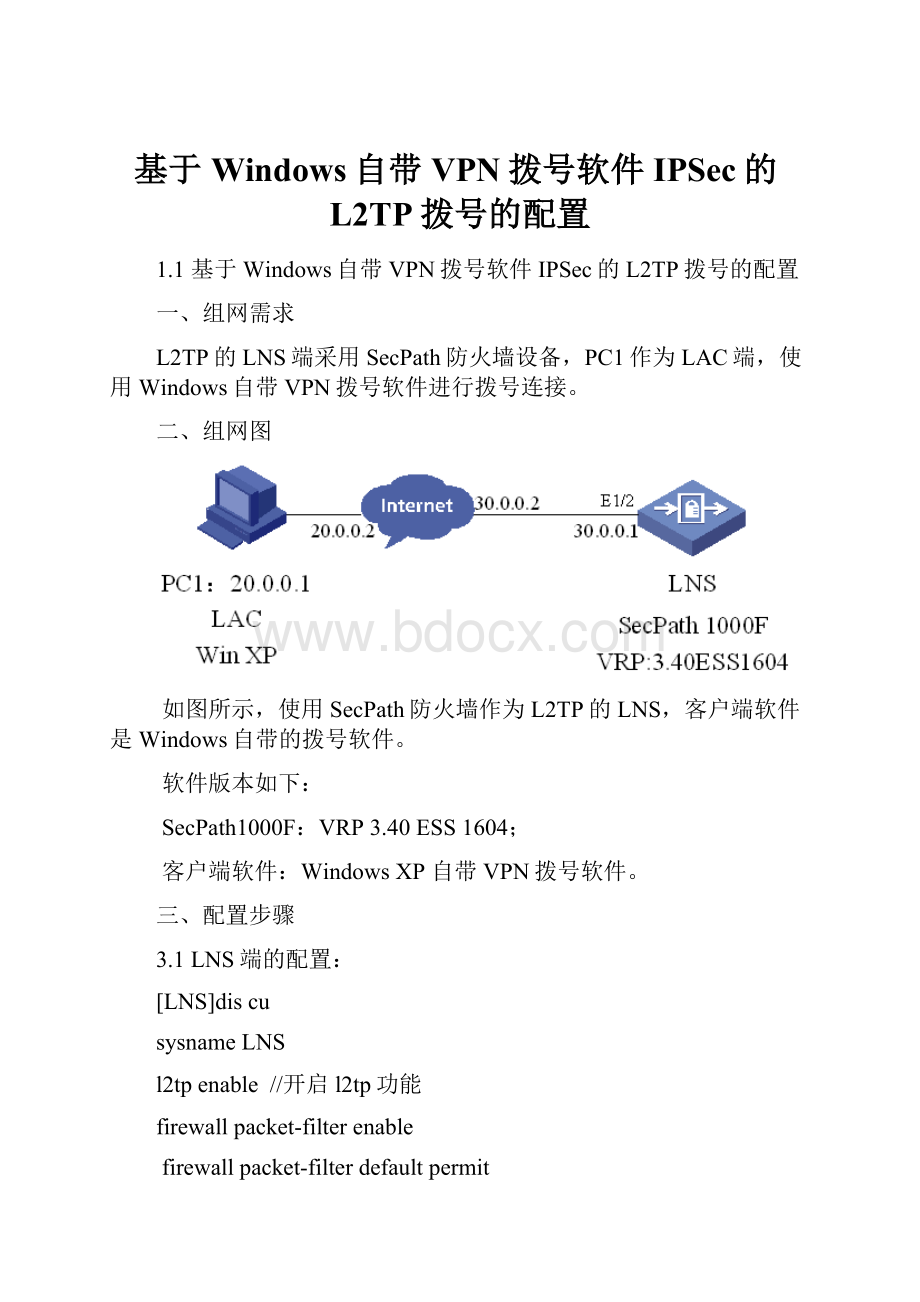

L2TP的LNS端采用SecPath防火墙设备,PC1作为LAC端,使用Windows自带VPN拨号软件进行拨号连接。

二、组网图

如图所示,使用SecPath防火墙作为L2TP的LNS,客户端软件是Windows自带的拨号软件。

软件版本如下:

SecPath1000F:

VRP3.40ESS1604;

客户端软件:

WindowsXP自带VPN拨号软件。

三、配置步骤

3.1LNS端的配置:

[LNS]discu

sysnameLNS

l2tpenable//开启l2tp功能

firewallpacket-filterenable

firewallpacket-filterdefaultpermit

undoconnection-limitenable

connection-limitdefaultdeny

connection-limitdefaultamountupper-limit50lower-limit20

firewallstatisticsystemenable

radiusschemesystem

domainsystem

ippool15.0.0.105.0.0.20

local-userhujun//配置拨号用户

passwordsimple123

service-typeppp

ikepeer1//配置ikepeer参数

pre-shared-key123

ipsecproposal1//配置ipsec提议

encapsulation-modetransport//配置封装模式为透明模式

ipsecpolicy-templatetemp1

ike-peer1

proposal1

ipsecpolicy11isakmptemplatetemp

interfaceVirtual-Template1//配置虚拟接口模板1及其验证方式

pppauthentication-modepap

ipaddress5.0.0.1255.255.255.0

interfaceAux0

asyncmodeflow

interfaceEthernet0/0

interfaceEthernet0/1

interfaceEthernet0/2

interfaceEthernet0/3

interfaceEthernet1/0

interfaceEthernet1/1

interfaceEthernet1/2

ipaddress30.0.0.1255.255.255.0

ipsecpolicy1//在端口上启用ipsecpolicy

interfaceEncrypt2/0

interfaceNULL0

firewallzonelocal

setpriority100

firewallzonetrust

addinterfaceEthernet1/2

addinterfaceVirtual-Template1//把虚拟接口模板添加进入安全域

setpriority85

firewallzoneuntrust

setpriority5

firewallzoneDMZ

setpriority50

firewallinterzonelocaltrust

firewallinterzonelocaluntrust

firewallinterzonelocalDMZ

firewallinterzonetrustuntrust

firewallinterzonetrustDMZ

firewallinterzoneDMZuntrust

l2tp-group1//配置l2tp组1

undotunnelauthentication//取消隧道验证

allowl2tpvirtual-template1//配置使用名字的方式发起l2tp连接

iproute-static0.0.0.00.0.0.030.0.0.2preference60//配置静态默认路由

user-interfacecon0

user-interfaceaux0

user-interfacevty04

return

3.2LAC的配置:

1)禁用证书方式的IPSEC

WindowsXP的L2TP功能缺省启动证书方式的IPSEC,应当在注册表中禁用。

方法如下:

执行regedit命令,找到如下位置

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Rasman\Parameters

加入如下注册项:

ValueName:

ProhibitIpSec

DataType:

REG_DWORD

Value:

1

2)创建L2TP连接,

按下面图形依次进行(没有列在下面的步骤均选缺省操作)

这个地址就是LNS的地址。

点击“属性”。

就是刚才设置的LNS的地址。

选择高级(自定义设置),点击“设置”。

千万不要把IKE的共享密钥设置在这里!

此处不要选择。

3)IPSEC的设置

点击“控制面板”-》“管理工具”-》“本地安全策略”,按下面图形依次进行(没有列在下面的步骤均选缺省操作)

在下图中左边窗口点击“IP安全策略,在本地机器”,在右边窗口点鼠标右键,选择“创建IP安全策略”

在下图中点击“添加”按钮:

点击添加

点击添加

此处即为IPSEC指定的设备的地址,本例中此地址与LNS的地址相同。

点击完成

点击确定,

选中刚才添加的筛选器

筛选器操作选择需求安全,点击“编辑”,设置ipsecproposal相关属性。

将设备上配置的IPSECPROPOSAL加密和验证算法上移到最上面,SecPath缺省为DES、SHA1。

点击“确定”

选择添加

此共享密钥即为ikepeer中的pre-sharekey点击“确定”。

把刚才的密钥设置上移到第一位

点击“关闭”退出。

进入“常规”:

进入“高级”,设置IKEPROPOSAL相关参数。

SecPath缺省不使用PFS。

点击“方法”,设置IKEPROPOSAL相关参数:

这几种算法的前后无所谓,系统会自动选择一套与设备上相同的加密和验证算法。

SecPath上缺省的是:

SHA1和DES。

四、配置关键点

请见配置里面的蓝色斜体字和红色标记的位置。