安全生产系统安全加固手册.docx

《安全生产系统安全加固手册.docx》由会员分享,可在线阅读,更多相关《安全生产系统安全加固手册.docx(35页珍藏版)》请在冰豆网上搜索。

安全生产系统安全加固手册

(安全生产)系统安全加固手册

系统安全加固手册

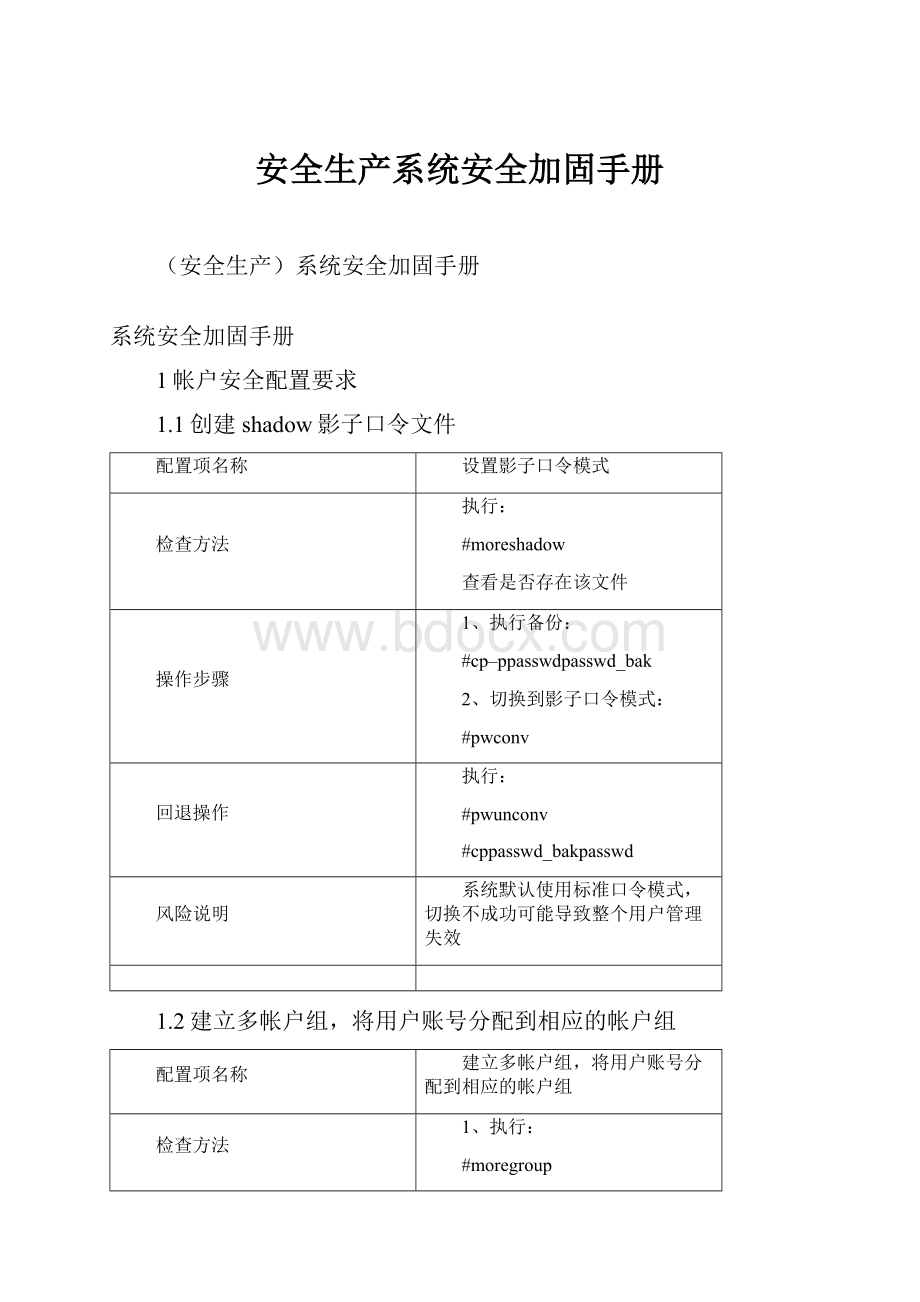

1帐户安全配置要求

1.1创建shadow影子口令文件

配置项名称

设置影子口令模式

检查方法

执行:

#moreshadow

查看是否存在该文件

操作步骤

1、执行备份:

#cp–ppasswdpasswd_bak

2、切换到影子口令模式:

#pwconv

回退操作

执行:

#pwunconv

#cppasswd_bakpasswd

风险说明

系统默认使用标准口令模式,切换不成功可能导致整个用户管理失效

1.2建立多帐户组,将用户账号分配到相应的帐户组

配置项名称

建立多帐户组,将用户账号分配到相应的帐户组

检查方法

1、执行:

#moregroup

#moreshadow

查看每个组中的用户或每个用户属于那个组

2、确认需要修改用户组的用户

操作步骤

1、执行备份:

#cp–pgroupgroup_bak

2、修改用户所属组:

#usermod–ggroupusername

回退操作

执行:

#cpgroup_bakgroup

风险说明

修改用户所属组可能导致某些应用无法正常运行

1.3删除或锁定可能无用的帐户

配置项名称

删除或锁定可能无用的帐户

检查方法

1、执行:

#morepasswd

查看是否存在以下可能无用的帐户:

hpsmh、named、uucp、nuucp、adm、daemon、bin、lp

2、与管理员确认需要锁定的帐户

操作步骤

1、执行备份:

#cp–ppasswdpasswd_bak

2、锁定无用帐户:

#passwd-lusername

回退操作

执行:

#cppasswd_bakpasswd

风险说明

锁定某些用户可能导致某些应用无法正常运行

1.4删除可能无用的用户组

配置项名称

删除可能无用的用户组

检查方法

1、执行:

#moregroup

查看是否存在以下可能无用的用户组:

lpnuucpnogroup

2、与管理员确认需要删除的用户组

操作步骤

1、执行备份:

#cp–pgroupgroup_bak

2、删除无用的用户组:

#groupdelgroupname

回退操作

执行:

#cpgroup_bakgroup

风险说明

删除某些组可能导致某些应用无法正常运行

1.5检查是否存在空密码的帐户

配置项名称

检查是否存在空密码的帐户

检查方法

执行下列命令,检查是否存在空密码的帐户

logins–p

应无回结果

操作步骤

1、执行备份:

#cp–ppasswdpasswd_bak

#cp-pshadowshadow_bak

2、锁定空密码帐户或使用passwd命令设置复杂密码

#passwd–lusername

回退操作

执行:

#cp–ppasswd_bakpasswd

#cp-pshadow_bakshadow

风险说明

锁定某些帐户可能导致某些应用无法正常运行

1.6设置口令策略满足复杂度要求

配置项名称

设置口令策略满足复杂度要求

检查方法

1、执行下列命令,检查是否存在空密码的帐户

#logins–p

应无返回结果

2、执行:

#moredefault/security

检查是否满足以下各项复杂度参数:

MIN_PASSWORD_LENGTH=6

PASSWORD_MIN_UPPER_CASE_CHARS=1

PASSWORD_MIN_LOWER_CASE_CHARS=1

PASSWORD_MIN_DIGIT_CHARS=1

PASSWORD_MIN_SPECIAL_CHARS=1

操作步骤

1、执行备份:

#cp–pdefault/securitydefault/security_bak

#cp–ppasswdpasswd_bak

2、执行下列命令,编辑default/security

#videfault/security

修改以下各项复杂度参数:

MIN_PASSWORD_LENGTH=6

PASSWORD_MIN_UPPER_CASE_CHARS=1

PASSWORD_MIN_LOWER_CASE_CHARS=1

PASSWORD_MIN_DIGIT_CHARS=1

PASSWORD_MIN_SPECIAL_CHARS=1

回退操作

执行:

#cpdefault/security_bakdefault/security

#cppasswd_bakpasswd

风险说明

可能导致非root用户修改自己的密码时多次不成功

1.7设置帐户口令生存周期

配置项名称

设置帐户口令生存周期

检查方法

执行:

#moredefault/security

查看是否存在以下各项参数:

PASSWORD_MAXDAYS=90

PASSWORD_WARNDAYS=28

操作步骤

1、执行备份:

#cp–pdefault/securitydefault/security_bak

#cp–ppasswdpasswd_bak

2、执行下列命令,编辑default/security

#videfault/security

修改以下各项参数:

PASSWORD_MAXDAYS=90

PASSWORD_WARNDAYS=28

回退操作

执行:

#cpdefault/security_bakdefault/security

#cppasswd_bakpasswd

风险说明

可能在密码过期后影响正常使用及维护

1.8设定密码历史,不能重复使用最近5次(含5次)内已使用的口令

配置项名称

应配置设备,使用户不能重复使用最近5次(含5次)内已使用的口令

检查方法

执行:

#moredefault/security

查看是否存在以下参数:

PASSWORD_HISTORY_DEPTH=5

操作步骤

1、执行备份:

#cp–pdefault/securitydefault/security_bak

#cp–ppasswdpasswd_bak

2、执行下列命令,编辑default/security

#videfault/security

修改以下参数:

PASSWORD_HISTORY_DEPTH=5

回退操作

执行:

#cpdefault/security_bakdefault/security

#cppasswd_bakpasswd

风险说明

低风险

1.9限制root用户远程登录

配置项名称

root用户远程登录限制

检查方法

执行:

#moresecuretty

检查是否有下列行:

Console

执行:

#moresshsshd_config

检查是否有PermitRootLoginno

操作步骤

1、执行备份:

#cp–psecuretty/etc/securetty_bak

#cp-psshsshd_configsshsshd_config_bak

2、新建一个普通用户并设置高强度密码:

#useraddusername

#passwdusername

3、禁止root用户远程登录系统:

#visecuretty

去掉console前面的注释,保存退出

#visshsshd_config

将PermitRootLogin后的yes改为no

回退操作

执行:

#cpsecuretty_baksecuretty

#cp-psshsshd_config_baksshsshd_config

风险说明

严重改变维护人员操作习惯,必须新建一个能够执行交互式登录的普通用户并能够通过su提升权限,可能带来新的威胁

1.10检查passwd、group文件权限设置

配置项名称

检查passwd、group文件权限设置

检查方法

执行:

#ls–lpasswdgroup

操作步骤

1、执行备份:

#cp–ppasswdpasswd_bak

#cp–pgroupgroup_bak

2、修改文件权限:

#chmod644passwd

#chmod644group

回退

执行:

#cppasswd_bakpasswd

#cpgroup_bakgroup

风险说明

权限设置不当可能导致无法执行用户管理,并可能造成某些应用运行异常

1.11系统umask设置

配置项名称

系统umask设置

检查方法

执行:

#moreprofile

检查系统umask值

操作步骤

1、执行备份:

#cp-pprofileprofile_bak

2、修改umask设置:

#viprofile

将umask值修改为027,保存退出

回退操作

执行:

#cpprofile_bakprofile

风险说明

umask设置不当可能导致某些应用无法正确自动创建目录或文件,从而运行异常

2访问、认证安全配置要求

2.1远程登录取消telnet采用ssh

配置项名称

远程登录取消telnet采用ssh

检查方法

查看SSH、telnet服务状态:

#ps–elf|grepssh

#ps–elf|greptelnet

SSH服务状态查看结果为:

online

telnet服务状态查看结果为:

disabled

操作步骤

1、备份#cp–p_bak

2、修改文件,将telnet行注释掉

#telnetstreamtcpnowaitrootlbin/telnetdtelnetd

3、重启服务#inetd-c

4、安装ssh软件包,通过#sshsshdstart来启动SSH。

回退操作

执行:

#cp–p_bak

启动telnet

#lbin/telnetdstart

停止SSH

#sshsshdstop

风险说明

影响维护人员操作习惯,需要重启服务

2.2限制系统帐户FTP登录

配置项名称

限制root、daemon、bin、sys、adm、lp、uucp、nuucp、nobody、hpdb、useradm等系统帐户FTP登录

检查方法

执行:

#catftpd/ftpusers

查看具体的禁止FTP登陆系统的用户名单

操作步骤

1、执行备份:

#cp-pftpd/ftpusersftpd/ftpusers_bak

2、禁止用户FTP登录系统:

#viftpd/ftpusers

每一个帐户一行,添加以下帐户禁止FTP登录

root、daemon、bin、sys、adm、lp、uucp、nuucp、nobody、hpdb、useradm

回退操作

执行:

#cpftpd/ftpusers_bakftpd/ftpusers

风险说明

禁止某些帐户登录FTP可能导致某些应用无法正常运行

2.3配置允许访问inetd服务的IP范围或主机名

配置项名称

配置允许访问inetd服务的IP范围或主机名

检查方法

执行:

#catadm/

查看有无类似logindeny192.54.24.5.edutestlan配置

操作步骤

1、执行备份:

#cp-padm/adm/_bak

2、添加允许访问inetd服务的IP范围或主机名:

#viadm/

按照如下格式添加IP范围或主机名

servicename{allow|deny}{hostaddrs|hostnames|netaddrs|netnames}

回退操作

执行:

#cpadm/_bakadm/

风险说明

需确认IP信任范围,设置不当会导致网络服务通信异常

2.4禁止除root外帐户使用at/cron

配置项名称

禁止除root外帐户使用at/cron

检查方法

执行:

#cdadm/cron

#cat

#cat

查看是否存在root;

执行:

#cat

#cat

检查是否存在和文件,若存在,应删除。

操作步骤

1、执行备份

#cdadm/cron

#cp-p_bak

#cp-p_bak

#cp-p_bak

#cp-p_bak

2、添加root到和,并删除和。

#cdadm/cron

#rm-f

#echoroot>

#echoroot>

#chownroot:

sys

#chmod400

回退操作

#cdadm/cron

#cp-p_bak

#cp-p_bak

#cp-p_bak

#cp-p_bak

风险说明

除root外帐户不能使用at/cron,可能影响某些应用。

2.5设定连续认证失败次数超过6次(不含6次)锁定该账号

配置项名称

配置当用户连续认证失败次数超过6次(不含6次),锁定该用户使用的账号。

检查方法

执行:

#catdefault/security

检查是否存在AUTH_MAXTRIES=6

操作步骤

1、执行备份

#cp-pdefault/securitydefault/security_bak

2、执行下列命令,设置最大登录认证重试次数锁定帐户为6次

echoAUTH_MAXTRIES=6>>default/security

回退操作

#cp-pdefault/security_bakdefault/security

风险说明

root账号也在锁定的限制范围内,一旦root被锁定,就需要光盘引导,因此该配置要慎用。

3文件系统安全配置要求

3.1重要目录和文件的权限设置

配置项名称

重要目录和文件的权限设置

检查方法

执行以下命令检查目录和文件的权限设置情况:

#ls–l

#ls–l

#ls–ldefault/

#ls-l.d/

操作步骤

1、执行备份:

使用cp命令备份需要修改权限的文件或目录

2、权限修改:

使用chmod命令修改文件或目录权限

回退操作

使用cp命令恢复被修改权限的文件或目录

或使用chmod命令恢复权限

风险说明

修改某些重要的配置文件的权限可能导致系统功能或应用异常

3.2检查没有所有者的文件或目录

配置项名称

检查没有所有者的文件或目录

检查方法

执行:

#find/\(-nouser-o-nogroup\)-execls-al{}\;

咨询管理员找到的文件或目录是否应用所需

操作步骤

1、执行备份:

使用cp命令备份没有所有者的文件或目录

2、使用chmod命令添加属主或删除没有所有者的文件或目录:

#rm–rffilename

回退操作

使用cp命令恢复被删除的没有所有者的文件或目录

风险说明

执行检查会大量消耗系统资源,需要确认无所有者的文件的具体用途

4网络服务安全配置要求

4.1禁止NIS/NIS+服务以守护方式运行

配置项名称

禁止NIS/NIS+服务以守护方式运行NetworkInformationSystem

检查方法

执行:

#more.d/namesvrs

查看该文件中是否存在以下参数:

NIS_MASTER_SERVER=0

NIS_SLAVE_SERVER=0

NIS_CLIENT=0

NISPLUS_SERVER=0

NISPLUS_CLIENT=0

操作步骤

1、执行备份:

#cp-p.d/namesvrs.d/namesvrs_bak

2、编辑.d/namesvrs文件,设置参数:

#ch_rc-a-pNIS_MASTER_SERVER=0-pNIS_SLAVE_SERVER=0-pNIS_CLIENT=0-pNISPLUS_SERVER=0-pNISPLUS_CLIENT=0.d/namesvrs

回退操作

#cp-p.d/namesvrs_bak.d/namesvrs

风险说明

NIS/NIS+服务无法自动启动

4.2禁用打印服务以守护方式运行

配置项名称

禁止打印服务以守护方式运行

检查方法

执行:

#more.d/tps

查看该文件中是否存在XPRINTSERVERS="''"

#more.d/lp

查看该文件中是否存在LP=0

#more.d/pd

查看该文件中是否存在PD_CLIENT=0

操作步骤

1、执行备份:

#cp-p.d/tps.d/tps_bak

#cp-p.d/lp.d/lp_bak

#cp-p.d/pd.d/pd_bak

2、设置参数:

#ch_rc-a-pXPRINTSERVERS="''".d/tps

#ch_rc-a-pLP=0.d/lp

#ch_rc-a-pPD_CLIENT=0.d/pd

回退操作

#cp-p.d/namesvrs_bak.d/namesvrs

风险说明

打印服务无法自动启动

4.3禁用SENDMAIL服务以守护方式运行

配置项名称

禁止SENDMAIL服务以守护方式运行

检查方法

执行:

#more.d/mailservs

查看该文件中是否存在SENDMAIL_SERVER=0

操作步骤

1、执行备份:

#cp-p.d/mailservs.d/mailservs_bak

#cp-pspoolcrontabs/rootspoolcrontabs/root_bak

2、设置参数:

#ch_rc-a-pSENDMAIL_SERVER=0.d/mailservs

#cdspoolcrontabs

#crontab-l>

#echo'0****lib/sendmail-q'>>

#crontab

#rm-f

回退操作

#cp-p.d/mailservs.d/mailservs_bak

#cp-pspoolcrontabs/rootspoolcrontabs/root_bak

风险说明

导致无法收发邮件,需确认服务器用途

4.4禁用不必要的标准启动服务

配置项名称

禁用不必要的标准启动服务

检查方法

检查SNAplus2服务,执行:

#more.d/snaplus2

查看该文件中是否存在START_SNAPLUS=0、START_SNANODE=0、START_SNAINETD=0

检查多播路由服务,执行:

#more.d/netdaemons

查看该文件中是否存在MROUTED=0、RWHOD=0、DDFA=0、START_RBOOTD=0

检查DFS分布式文件系统服务,执行:

#more.d/dfs

查看该文件中是否存在DCE_KRPC=0、DFS_CORE=0、DFS_CLIENT=0、DFS_SERVER=0、DFS_EPISODE=0、EPIINIT=0、DFSEXPORT=0、BOSSERVER=0、DFSBIND=0、FXD=0、MEMCACHE=0、DFSGWD=0、DISKCACHEFORDFS=0

检查逆地址解析服务,执行:

#more.d/netconf

查看该文件中是否存在RARPD=0、RDPD=0

检查响应PTY(伪终端)请求守护进程,执行:

#more.d/ptydaemon

查看该文件中是否存在PTYDAEMON_START=0

检查响应VT(通过LAN登录其他系统)请求守护进程,执行:

#more.d/vt

查看该文件中是否存在VTDAEMON_START=0

检查域名守护进程服务,执行:

#more.d/namesvrs

查看该文件中是否存在NAMED=0

检查SNMP代理进程服务,执行:

#more.d/

查看该文件中是否存在PEER_SNMPD_START=0

检查授权管理守护进程服务,执行:

#more.d/i4lmd

查看该文件中是否存在START_I4LMD=0

检查SNAplus2服务,执行:

#more.d/snaplus2

查看该文件中是否存在START_SNAPLUS=0、START_SNANODE=0、START_SNAINETD=0

检查X字体服务,执行:

#more.d/xfs

查看该文件中是否存在RUN_X_FONT_SERVER=0

检查语音服务,执行:

#more.d/audio

查看该文件中是否存在AUDIO_SERVER=0

检查SLSD(Single-Logical-Screen-Daemon)服务,执行:

#more.d/slsd

查看该文件中是否存在SLSD_DAEMON=0

检查SAMBA服务,执行:

#more.d/samba

查看该文件中是否存在RUN_SAMBA=0

检查CIFS客户端服务,执行:

#more.d/cifsclient

查看该文件中是否存在RUN_CIFSCLIENT=0

检查NFS启动服务,执行:

#more.d/nfsconf

查看该文件中是否存在NFS_SERVER=0、NFS_CLIENT=0

检查NetscapeFastTrackServer服务,执行:

#more.d/ns-ftrack

查看该文件中是否存在NS_FTRACK=0

检查APACHE服务,执行:

#more.d/apacheconf

查看该文件中是否存在APACHE_START=0

检查基于RPC的服务,执行:

#lsrc2.d/.NOS400

查看是否存在该文件

操作步骤

1、执行备份:

使用cp命令备份需要修改的文件

2、设置参数:

执行下列命令,禁用SNAplus2服务

#ch_rc-a-pSTART_SNAPLUS=0-pSTART_SNANODE=0-pSTART_SNAINETD=0.d/snaplus2

执行下列命令,禁用多播路由服务

#ch_rc-a-pMROUTED=0-pRWHOD=0-pDDFA=0-pSTART_RBOOTD=0.d/netdaemons

执行下列命令,禁用DFS分布式文件系统服务

#ch_rc-a-pDCE_KRPC=0-pDFS_CORE=0-pDFS_CLIENT=0-pDFS_SERVER=0-pDFS_EPISODE=0-pEPIINIT=0-pDFSEXPORT=0-pBOSSERVER=0-pDFSBIND=0-pFXD=0-pMEMCACHE=0-pDFSGWD=0-pDISKCACHEFORDFS=0.d/dfs

执行下列命令,禁用逆地址解析服务

#ch_rc-a-pRARPD=0-pRDPD=0.d/netconf

执行下列命令,禁用响应PTY(伪终端)请求守护进程

#ch_rc-a-pPTYDAEMON_START=0.d/ptydaemon

执行下列命令,禁用响应VT(通过LAN登录其他系统)请求守护进程

#ch_rc-a-pVTDAEMON_START=0.d/vt

执行下列命令,禁用域名守护进程

#ch_rc-a-pNAMED=0.d/namesvrs

执行下列命令,禁用SNMP代理进程

#ch_rc-a-pPEER_SNMPD_START=0.d/

执行下列命令,禁用授权管理守护进程

#ch_rc-a-pSTART_I4LMD=0.d/i4lmd

执行下列命令,禁用X字体服务

#ch_rc-a-pRUN_X_FONT_SERVER=0.d/xfs

执行下列命令,禁用语音服务

#ch_rc-a-pAUDIO_SERVER=0.d/audio

执行下列命令,禁用SLSD(Single-Logical-Screen-Daemon