全国职业院校技能大赛高职组信息安全管理与评估赛项任务书.docx

《全国职业院校技能大赛高职组信息安全管理与评估赛项任务书.docx》由会员分享,可在线阅读,更多相关《全国职业院校技能大赛高职组信息安全管理与评估赛项任务书.docx(24页珍藏版)》请在冰豆网上搜索。

全国职业院校技能大赛高职组信息安全管理与评估赛项任务书

文档编制序号:

[KK8UY-LL9IO69-TTO6M3-MTOL89-FTT688]

全国职业院校技能大赛高职组信息安全管理与评估赛项任务书

2017年全国职业院校技能大赛高职组

“信息安全管理与评估”赛项任务书

一、赛项时间

9:

00-15:

00,共计6小时,含赛题发放、收卷及午餐时间。

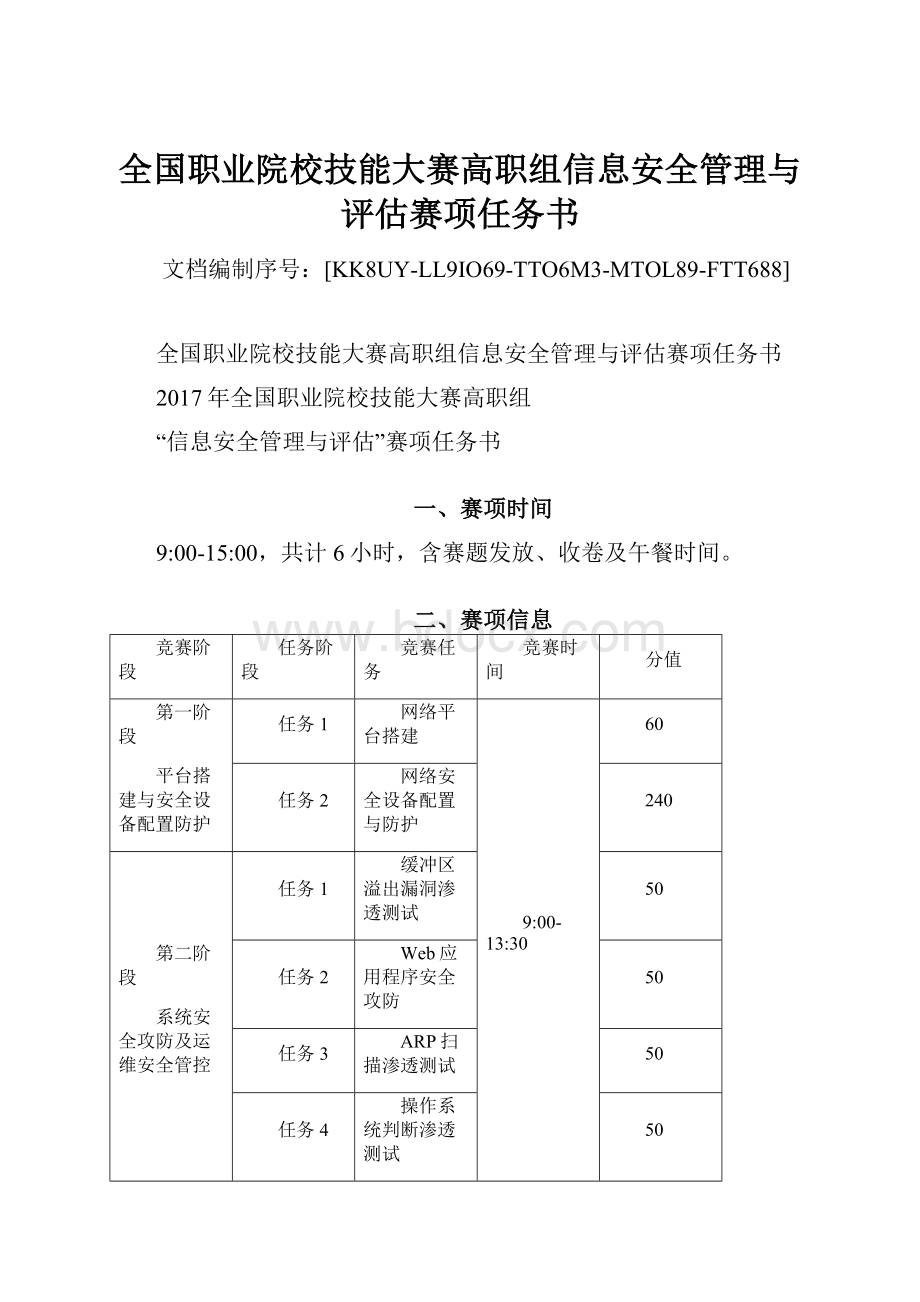

二、赛项信息

竞赛阶段

任务阶段

竞赛任务

竞赛时间

分值

第一阶段

平台搭建与安全设备配置防护

任务1

网络平台搭建

9:

00-13:

30

60

任务2

网络安全设备配置与防护

240

第二阶段

系统安全攻防及运维安全管控

任务1

缓冲区溢出漏洞渗透测试

50

任务2

Web应用程序安全攻防

50

任务3

ARP扫描渗透测试

50

任务4

操作系统判断渗透测试

50

任务5

数据库访问渗透测试及其加固

50

任务6

网络协议渗透测试及其加固

50

中场收卷

13:

30-14:

00

第三阶段

分组对抗

系统加固

14:

00-15:

00

400

系统攻防

三、赛项内容

本次大赛,各位选手需要完成三个阶段的任务,其中第一个阶段需要提交任务“操作文档”,“操作文档”需要存放在裁判组专门提供的U盘中。

第二、三阶段请根据现场具体题目要求操作。

选手首先需要在U盘的根目录下建立一个名为“xx工位”的文件夹(xx用具体的工位号替代),赛题第一阶段完成任务操作的文档放置在文件夹中。

例如:

08工位,则需要在U盘根目录下建立“08工位”文件夹,并在“08工位”文件夹下直接放置第一个阶段的操作文档文件。

特别说明:

只允许在根目录下的“08工位”文件夹中体现一次工位信息,不允许在其他文件夹名称或文件名称中再次体现工位信息,否则按作弊处理。

(一)赛项环境设置

赛项环境设置包含了三个竞赛阶段的基础信息:

网络拓扑图、IP地址规划表、设备初始化信息。

1.网络拓扑图

PC环境说明:

PC-1(须使用物理机中的虚拟机):

物理机操作系统:

Windows764位旗舰版

VMwareWorkstation12Pro

虚拟机操作系统:

WindowsXP

虚拟机安装服务/工具1:

MicrosoftInternetExplorer6.0

虚拟机安装服务/工具2:

Ethereal

虚拟机安装服务/工具3:

HttpWatchProfessionalEdition

虚拟机网卡与物理机网卡之间的关系:

Bridge(桥接)

PC-2(须使用物理机中的虚拟机):

物理机操作系统:

Windows764位旗舰版

VMwareWorkstation12Pro

虚拟机操作系统:

WindowsXP

虚拟机安装服务/工具1:

MicrosoftInternetExplorer6.0

虚拟机安装服务/工具2:

Ethereal

虚拟机安装服务/工具3:

HttpWatchProfessionalEdition

虚拟机网卡与物理机网卡之间的关系:

Bridge(桥接)

PC-3(须使用物理机中的虚拟机):

物理机操作系统:

Windows764位旗舰版

VMwareWorkstation12Pro

虚拟机操作系统:

KaliLinux(Debian764Bit)

虚拟机安装服务/工具:

MetasploitFramework

虚拟机网卡与物理机网卡之间的关系:

Bridge(桥接)

2.IP地址规划表

设备名称

接口

IP地址

互联

可用IP数量

防火墙DCFW

EthX

与PC-3相连

见赛场IP参数表

地址池

SSLVPN地址池

见赛场IP参数表

无线交换机DCWS

EthX

与DCRS相连

见赛场IP参数表

地址池

DCHP地址池

见赛场IP参数表

WEB应用防火墙WAF

EthX

与DCRS相连

见赛场IP参数表

EthX

与DCST相连

见赛场IP参数表

三层交换机DCRS

Vlan2

与DCWS相连

见赛场IP参数表

Vlan10

与WAF相连

见赛场IP参数表

Vlan20

与PC-1所在用户区相连

见赛场IP参数表

Vlan30

与PC-2所在用户区相连

见赛场IP参数表

Vlan40

与DCBI相连

见赛场IP参数表

Vlan100

直连服务器区

见赛场IP参数表

Vlan110

直连用户区

见赛场IP参数表

网络日志系统DCBI

EthX

与DCRS相连

见赛场IP参数表

堡垒服务器DCST

EthX

与WAF相连

见赛场IP参数表

PC-1

无

与DCRS相连

见赛场IP参数表

PC-2

无

与DCFW相连

见赛场IP参数表

PC-3

无

与DCFW相连

见赛场IP参数表

服务器场景-1

无

见系统安全攻防加固赛题部分

服务器场景-2

无

见系统安全攻防加固赛题部分

服务器场景-3

无

见系统安全攻防加固赛题部分

服务器场景-4

无

见系统安全攻防加固赛题部分

服务器场景-5

无

见系统安全攻防加固赛题部分

备注

1.赛题可用IP地址范围见“赛场IP参数表”;

2.具体网络连接接口见“赛场互联接口参数表”;

3.设备互联网段内可用地址数量见“赛场IP参数表”;

4.IP地址分配要求,最节省IP地址,子网有效地址规划遵循2n-2的原则;

5.参赛选手按照“赛场IP参数表”要求,自行分配IP地址段、设备互联接口;

6.将分配的IP地址段和接口填入“赛场IP参数表”中(“赛场IP参数表”电子文件存于U盘“第一阶段”文件夹中,请填写完整后提交。

)

3.设备初始化信息

设备名称

管理地址

默认管理接口

用户名

密码

防火墙DCFW

ETH0

admin

admin

网络日志系统DCBI

254

ETH0

admin

123456

WEB应用防火墙WAF

ETH5

admin

admin123

三层交换机

-

Console

-

-

无线交换机DCWS

-

Console

-

-

堡垒服务器DCST

Eth0–Eth9

参见“DCST登录用户表”

备注

所有设备的默认管理接口、管理IP地址不允许修改;

如果修改对应设备的缺省管理IP及管理端口,涉及此设备的题目按0分处理。

(二)第一阶段任务书(300分)

该阶段需要提交配置或截图文档,命名如下表所示:

阶段

任务

序号

文档名称

第一阶段

任务1

1

任务1

2

赛场IP参数表

任务2

3

任务2-DCFW

4

任务2-DCBI

5

任务2-WAF

6

任务2-DCRS

7

任务2-DCWS

任务1:

网络平台搭建(60分)

平台搭建要求如下:

题号

网络需求

1

根据网络拓扑图所示,按照IP地址参数表,对WAF的名称、各接口IP地址进行配置。

2

根据网络拓扑图所示,按照IP地址参数表,对DCRS的名称、各接口IP地址进行配置。

3

根据网络拓扑图所示,按照IP地址参数表,对DCFW的名称、各接口IP地址进行配置。

4

根据网络拓扑图所示,按照IP地址参数表,对DCWS的各接口IP地址进行配置。

5

根据网络拓扑图所示,按照IP地址参数表,对DCBI的名称、各接口IP地址进行配置。

6

根据网络拓扑图所示,按照IP地址参数表,在DCRS交换机上创建相应的VLAN,并将相应接口划入VLAN。

7

采用静态路由的方式,全网络互连。

8

完整填写“赛场IP参数表”。

任务2:

网络安全设备配置与防护(240分)

DCFW:

1.在总公司的DCFW上配置,连接LAN接口开启PING,HTTP,HTTPS功能,连接Internet接口开启PING、HTTPS功能;并且新增一个用户,用户名dcn2017,密码dcn2017,该用户只有读-执行权限;

2.DCFW配置NTP和LOG,ServerIP为Dcn2017;

3.DCFW连接LAN的接口配置二层防护,ARPFlood超过500个每秒时丢弃超出的ARP包,ARP扫描攻击超过300个每秒时弃超出的

4.DCFW连接Internet的区域上配置以下攻击防护:

FW1,FW2攻击防护

启以下Flood防护:

ICMP洪水攻击防护,警戒值2000,动作丢弃;

UDP供水攻击防护,警戒值1500,动作丢弃;

SYN洪水攻击防护,警戒值5000,动作丢弃;

开启以下DOS防护:

PingofDeath攻击防护;

Teardrop攻击防护;

IP选项,动作丢弃;

ICMP大包攻击防护,警戒值2048,动作丢弃;

5.限制LAN到Internet流媒体RTSP应用会话数,在周一至周五8:

00-17:

00每5秒钟会话建立不可超过20;

6.DCFW上配置NAT功能,使PC2能够通过WEB方式正常管理到WAF,端口号使用10666;)

7.总公司DCFW配置SSLVPN,建立用户dcn01,密码dcn01,要求连接InternetPC2可以拨入,配置下载客户端端口为9999,数据连接端口为9998,SSLVPN地址池参见地址表;

8.DCFW加强访问Internet安全性,禁止从HTTP打开和下载可执行文件和批处理文件;

9.和淘宝

10.DCFW上配置ZONE和放行策略,连接Internet接口为“Untrust”区域,连接DCRS接口为“Trust”区域,连接SSLVPN接口为“VPNHUB”区域,要求配置相应的最严格安全策略;)

DCBI:

11.在公司总部的DCBI上配置,设备部署方式为旁路模式,并配置监控接口与管理接口;增加非admin账户DCN2017,密码dcn2017,该账户仅用于用户查询设备的系统状态和统计报表;

12.在公司总部的DCBI上配置,监控周一至周五9:

00-18:

00PC-1所在网段用户访问的URL中包含xunlei的HTTP访问记录,并且邮件发送告警;

13.在公司总部的DCBI上配置,监控PC-1所在网段用户周一至周五9:

00-18:

00的即时聊天记录;

14.公司总部LAN中用户访问网页中带有“MP3”、“MKV”、“RMVB”需要被DCBI记录;邮件内容中带有“银行账号”记录并发送邮件告警;

15.DCBI监控LAN中用户访问网络游戏,包括“QQ游戏”、“魔兽世界”并作记录;

16.DCBI配置应用及应用组“快播视频”,UDP协议端口号范围23456-23654,在周一至周五9:

00-18:

00监控LAN中所有用户的“快播视频”访问记录;

17.DCBI上开启邮件告警,邮件服务器地址为所用邮箱用户名dcnadmin,密码Dcn2017;当DCBI磁盘使用率超过75%时发送一次报警;

WAF:

18.在公司总部的WAF上配置,编辑防护策略,定义HTTP请求体的最大长度为512,防止缓冲区溢出攻击;

19.在公司总部的WAF上配置,防止某源IP地址在短时间内发送大量的恶意请求,影响公司网站正常服务。

大量请求的确认值是:

10秒钟超过3000次请求;

20.

21.使用WAF自带标识组配置爬虫防护与扫描防护,阻断时间120秒,通过WAF组织爬虫探测和扫描服务器区域;

22.在公司总部的WAF上配置,禁止HTTP请求和应答中包含敏感字段“赛题”和“答案”的报文经过WAF设备。

23.公司web应用防火墙透明模式部署,为了防止不法人员对公司内的网站()进行攻击,在web

24.公司web应用防火墙透明模式部署,为了防止不法人员对公司内的网站()进行攻击,在web应用防火墙上开启防止“SQL注入”攻击策略阻止攻击流量;

25.在公司总部的WAF上配置,WAF设备的内存使用率超过75%每隔5分钟发送邮件和短信给管理,邮箱8;

DCRS:

26.DCRS为接入交换机,为终端产生防止MAC地址防洪攻击,请配置端口安全,每个已划分VLAN的端口最多学习到5个MAC地址,发生违规阻止后续违规流量通过,不影响已有流量并产生LOG日志;Ex/x为专用接口,限定MAC地址00-11-11-11-11-11可以连接;将连接DCFW的双向流量镜像至Netlog进行监控和分析;

27.

Ex/x号端口开启802.1x功能,接入该端口通过PC上的802.1x软件进行认证;

28.接入DCRSEx/

29.为拦截,防止非法的MAC地址与IP地址绑定的ARP数据包,配置动态ARP检测功能,AC为DHCP服务器,限制与AC在同一VLAN接口的ARP阀值为50;

30.DCRS上开启以下安全特性,防IPSpoofing攻击、防TCP非法标志攻击、防端口欺骗攻击、防TCP碎片攻击、防ICMP碎片攻击;

DCWS:

31.AP通过option43方式进行正常注册上线;

32.设置AP工作在5G频段;

33.设置SSIDDCN,加密模式为wpa-personal,其口令为:

chinaskill;

设置SSIDGUEST不进行认证加密;

34.GUSET最多接入10个用户,用户间相互隔离,并对GUEST网络进行流控,上行1M,下行2M;

35.通过配置避免接入终端较多且有大量弱终端时,避免高速客户端被低速客户端“拖累”,让低速客户端不至于长时间得不到传输;

36.通过使用黑名单技术禁止mac地址为68-a3-c4-e6-a1-be的PC通过无线网络上网;

37.防止非法AP假冒合法SSID,开启AP威胁检测功能;

38.通过设置实现在AC断开网络连接时AP还能正常工作;

39.考虑到无线网络会进一步部署,增加更多的AP,设置已有AP信道和发射功率每隔1小时自动调节;

40.为防止增多AP后产生过多的ARP数据包,开启ARP抑制功能,要求AC能代为应答其已知的MAC地址;

(三)第二阶段任务书(300分)

提示:

本阶段用到堡垒服务器DCST中的服务器场景,获取服务器IP地址方式如下:

Windows服务器的IP地址可以通过拓扑界面获得,如果获得不了,采用如下方法获得:

通过DCST场景里的网络拓扑图,启动连接设备

进入服务器,用户名为administrator,密码:

空

执行ipconfig/all,即可获得服务器IP地址

任务1:

缓冲区溢出漏洞渗透测试(50分)

任务描述:

假定各位选手是TaoJin电子商务企业的信息系统安全工程师,负责该企业信息系统的安全维护,在该系统中某程序可能存在缓冲区溢出漏洞;你需要对该程序进行渗透测试,确认程序确实存在该漏洞;

任务环境说明:

主机场景:

WindowsXP

主机场景操作系统:

MicrosoftWindowsXPProfessional

主机场景安装服务/工具1:

VisualC++6.0;

主机场景安装服务/工具2:

OllyICE;

主机场景安装服务/工具3:

Findjmp;

主机场景安装服务/工具4:

SublimeText2.0.2;

任务内容:

1.对可能存在缓冲区溢出的程序源代码(位置:

C:

\VC\SourceCode\Overflow.c)进行分析,找到Main函数中有缓冲区溢出可能的变量名,并将Flag值(形式:

有缓冲区溢出可能的变量名)进行提交;

2.对可能存在缓冲区溢出的程序源代码(位置:

C:

\VC\SourceCode\Overflow.c)进行完善,使用工具findjmp找到Windows内核文件KERNEL32.DLL中的首个“callesp”指令的内存地址,将该内存地址作为函数的返回地址,根据以上信息,填写可能存在缓冲区溢出的程序源代码(位置:

C:

\VC\SourceCode\Overflow.c)中的F1字符串,并将Flag值(形式:

F1字符串内容)进行提交;

3.对可能存在缓冲区溢出的程序源代码(位置:

C:

\VC\SourceCode\Overflow.c)进行完善,填写该源代码中join函数中的F2、F3字符串,并将Flag值(形式:

F2字符串内容;F3字符串内容)进行提交;

4.对可能存在缓冲区溢出的程序源代码(位置:

C:

\VC\SourceCode\Overflow.c)进行完善,填写该源代码中repstr函数中的F4、F5字符串,并将Flag值(形式:

F4字符串内容;F5字符串内容)进行提交;

5.对可能存在缓冲区溢出的程序源代码(位置:

C:

\VC\SourceCode\Overflow.c)进行完善,填写该源代码中main函数中的F6、F7、F8字符串,并将Flag值(形式:

F6字符串内容;F7字符串内容;F8字符串内容)进行提交;

6.将完善后的缓冲区溢出渗透测试程序源代码(位置:

C:

\VC\SourceCode\Overflow.c)进行编译、链接、运行,将该程序的运行结果显示的最后1行字符串作为Flag值(形式:

程序的运行结果显示的最后1行字符串)提交;

任务2:

Web应用程序安全攻防(50分)

任务描述:

假定各位选手是TaoJin电子商务企业的信息系统安全工程师,负责该企业信息系统的安全维护,在该系统中Web应用程序可能存在SQL注入漏洞;首先,你需要对该程序进行渗透测试,确认程序确实存在该漏洞;其次,你需要对该程序打补丁,解决以上漏洞带来的问题;第三,你需要再次对该程序进行渗透测试,验证程序是否还存在漏洞。

任务环境说明:

PC-1(须使用物理机中的虚拟机):

物理机操作系统:

Windows764位旗舰版

VMwareWorkstation12Pro

虚拟机操作系统:

WindowsXP

虚拟机安装服务/工具1:

MicrosoftInternetExplorer6.0

虚拟机安装服务/工具2:

Ethereal

虚拟机网卡与物理机网卡之间的关系:

Bridge(桥接)

PC-3(须使用物理机中的虚拟机):

物理机操作系统:

Windows764位旗舰版

VMwareWorkstation12Pro

虚拟机操作系统:

UbuntuLinux32bit

虚拟机操作系统安装工具集:

BackTrack5

虚拟机网卡与物理机网卡之间的关系:

Bridge(桥接)

DCST:

服务器场景:

WebServ2003

服务器场景操作系统:

MicrosoftWindows2003Server

服务器场景安装服务/工具1:

Apache2.2;

服务器场景安装服务/工具2:

Php6;

服务器场景安装服务/工具3:

MicrosoftSqlServer2000;

服务器场景安装服务/工具4:

EditPlus;

1.在PC-1上,Web访问DCST中的WebServ2003服务器场景,进入login.php页面,分析该页面源程序,找到提交的变量名,并将所有提交的变量名作为Flag值(形式:

变量名1;变量名2;…;变量名n)提交;

2.对该任务题目1页面注入点进行SQL注入渗透测试,使该Web站点可通过万能用户名、数据库users表中当中任意一个密码登录,并将万能用户名字符串当中的固定部分作为Flag值(形式:

万能用户名字符串当中的固定部分)提交;

3.对服务器场景:

WebServ2003的Web开发环境进行配置,使其能够支持数据抽象层(PDO)技术,并将配置文件的路径及名称字符串作为Flag值(形式:

配置文件的路径及名称字符串)提交;

4.对服务器场景:

WebServ2003的Web开发环境进行配置,使其能够支持数据抽象层技术,并将在上题配置文件中取消注释行内容作为Flag值(形式:

按顺序取消注释行1字符串;按顺序取消注释行1字符串;…;按顺序取消注释行n字符串)提交;

5.进入DCST中的WebServ2003服务器场景目录,找到login.php页面参数提交到的php文件,分析并使用EditPlus工具修改该php源程序,使之可以抵御SQL注入渗透测试,并填写该php源程序当中空缺的Flag1字符串,将该字符串作为Flag值(形式:

Flag1字符串)提交;

6.进入DCST中的WebServ2003服务器场景目录,找到login.php页面参数提交到的php文件,分析并使用EditPlus工具修改该php源程序,使之可以抵御SQL注入渗透测试,并填写该php源程序当中空缺的Flag2字符串,将该字符串作为Flag值(形式:

Flag2字符串)提交;

7.进入DCST中的WebServ2003服务器场景目录,找到login.php页面参数提交到的php文件,分析并使用EditPlus工具修改该php源程序,使之可以抵御SQL注入渗透测试,并填写该php源程序当中空缺的Flag3字符串,将该字符串作为Flag值(形式:

Flag3字符串)提交;

8.进入DCST中的WebServ2003服务器场景目录,找到login.php页面参数提交到的php文件,分析并使用EditPlus工具修改该php源程序,使之可以抵御SQL注入渗透测试,并填写该php源程序当中空缺的Flag4字符串,将该字符串作为Flag值(形式:

Flag4字符串)提交;

9.进入DCST中的WebServ2003服务器场景目录,找到login.php页面参数提交到的php文件,分析并使用EditPlus工具修改该php源程序,使之可以抵御SQL注入渗透测试,并填写该php源程序当中空缺的Flag5字符串,将该字符串作为Flag值(形式:

Flag5字符串)提交;

10.再次对该任务题目1页面注入点进行渗透测试,验证此次利用该注入点对该DCST中的WebServ2003服务器场景进行SQL注入渗透测试无效,并将页面回显HTML源文件内容作为Flag值(形式:

页面回显HTML源文件内容)提交;

任务3:

ARP扫描渗透测试(50分)

任务描述:

假定各位选手是TaoJin电子商务企业的信息系统安全工程师,负责该企业信息系统的安全维护,现欲对该系统中主机进行ARP扫描渗透测试,确认该系统中都有哪些IP主机在线;

任务环境说明:

PC-1(须使用物理机中的虚拟机):

物理机操作系统:

Windows764位旗舰版

VMwareWorkstation12Pro

虚拟机操作系统:

WindowsXP

虚拟机安装服务/工具1:

EditPlus

虚拟机安装服务/工具2:

XFTP

虚拟机网卡与物理机网卡之间的关系:

Bridge(桥接)

PC-3(须使用物理机中的虚拟机):

物理机操作系统:

Windows764位旗舰版

VMwareWorkstation12Pro

虚拟机操作系统:

UbuntuLinux32bit

虚拟机操作系统安装工具集:

BackTrack5

虚拟机网卡与物理机网卡之间的关系:

Bridge(桥接)

DCST:

服务器场景:

CentOS5.5

服务器场景操作系统:

CentOSLinux5.5

1.进入虚拟机操作系统:

UbuntuLinux32bit中的/root目录,完善该目录下的arp_sweep.py文件,填写该文件当中空缺的Flag1字符串,将该字符串作为Flag值(形式:

Flag1字符串)提交;(arp_sweep.py脚本功能见该任务第6题)