VPN实例配置方案.docx

《VPN实例配置方案.docx》由会员分享,可在线阅读,更多相关《VPN实例配置方案.docx(13页珍藏版)》请在冰豆网上搜索。

VPN实例配置方案

VPN实例配置方案-中文注解

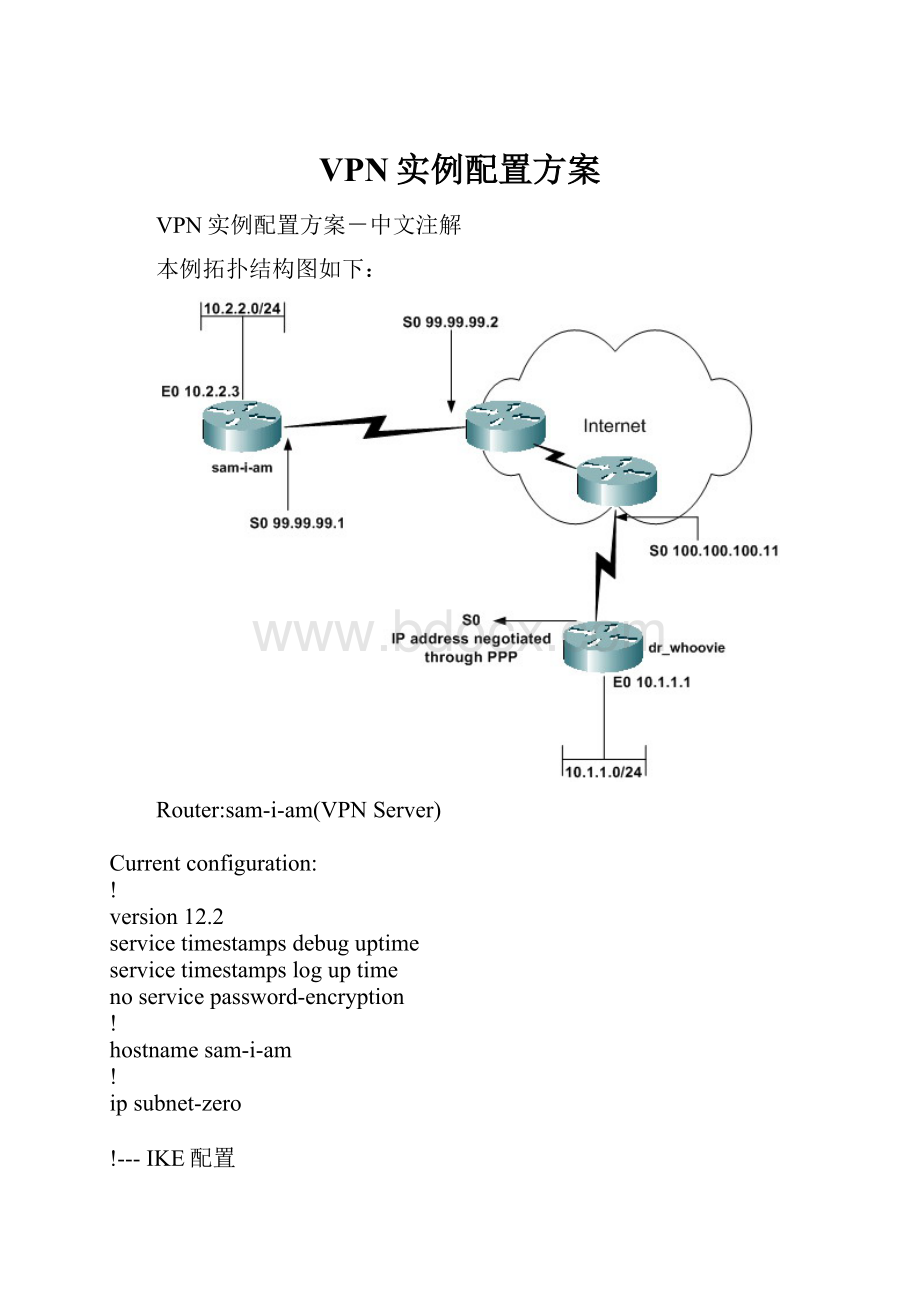

本例拓扑结构图如下:

Router:

sam-i-am(VPNServer)

Currentconfiguration:

!

version12.2

servicetimestampsdebuguptime

servicetimestampsloguptime

noservicepassword-encryption

!

hostnamesam-i-am

!

ipsubnet-zero

!

---IKE配置

sam-i-am(config)#cryptoisakmppolicy1//定义策略为1

sam-i-am(isakmp)#hashmd5//定义MD5散列算法

sam-i-am(isakmp)#authenticationpre-share//定义为预共享密钥认证方式

sam-i-am(config)#cryptoisakmpkeycisco123address0.0.0.00.0.0.0

!

---配置预共享密钥为cisco123,对等端为所有IP

!

---IPSec协议配置

sam-i-am(config)#cryptoipsectransform-setrtpsetesp-desesp-md5-hmac

!

---创建变换集esp-desesp-md5-hmac

sam-i-am(config)#cryptodynamic-maprtpmap10//创建动态保密图rtpmap10

san-i-am(crypto-map)#settransform-setrtpset//使用上面的定义的变换集rtpset

san-i-am(crypto-map)#matchaddress115//援引访问列表确定受保护的流量

sam-i-am(config)#cryptomaprtptrans10ipsec-isakmpdynamicrtpmap

!

---将动态保密图集加入到正规的图集中

!

interfaceEthernet0

ipaddress10.2.2.3255.255.255.0

noipdirected-broadcast

ipnatinside

nomopenabled

!

interfaceSerial0

ipaddress99.99.99.1255.255.255.0

noipdirected-broadcast

ipnatoutside

cryptomaprtptrans//将保密映射应用到S0接口上

!

ipnatinsidesourceroute-mapnonatinterfaceSerial0overload

!

---这个NAT配置启用了路由策略,内容为10.2.2.0到10.1.1.0的访问不进行地址翻译

!

---到其他网络的访问都翻译成SO接口的IP地址

ipclassless

iproute0.0.0.00.0.0.0Serial0//配置静态路由协议

noiphttpserver

!

access-list115permitip10.2.2.00.0.0.25510.1.1.00.0.0.255

access-list115denyip10.2.2.00.0.0.255any

!

access-list120denyip10.2.2.00.0.0.25510.1.1.00.0.0.255

access-list120permitip10.2.2.00.0.0.255any

!

sam-i-am(config)#route-mapnonatpermit10//使用路由策略

sam-i-am(router-map)#matchipaddress120

!

linecon0

transportinputnone

lineaux0

linevty04

passwordww

login

!

end

Router:

dr_whoovie(VPNClient)

Currentconfiguration:

!

version12.2

servicetimestampsdebuguptime

servicetimestampsloguptime

noservicepassword-encryption

!

hostnamedr_whoovie

!

ipsubnet-zero

!

dr_whoovie(config)#cryptoisakmppolicy1//定义策略为1

dr_whoovie(isakmp)#hashmd5//定义MD5散列算法

dr_whoovie(isakmp)#authenticationpre-share//定义为预共享密钥认证方式

dr_whoovie(config)#cryptoisakmpkeycisco123address99.99.99.1

!

---配置预共享密钥为cisco123,对等端为服务器端IP99.99.99.1

!

---IPSec协议配置

dr_whoovie(config)#cryptoipsectransform-setrtpsetesp-desesp-md5-hmac

!

---创建变换集esp-desesp-md5-hmac

dr_whoovie(config)#cryptomaprtp1ipsec-isakmp

!

---使用IKE创建保密图rtp1

dr_whoovie(crypto-map)#setpeer99.99.99.1//确定远程对等端

dr_whoovie(crypto-map)#settransform-setrtpset//使用上面的定义的变换集rtpset

dr_whoovie(crypto-map)#matchaddress115//援引访问列表确定受保护的流量

!

interfaceEthernet0

ipaddress10.1.1.1255.255.255.0

noipdirected-broadcast

ipnatinside

nomopenabled

!

interfaceSerial0

ipaddressnegotiated//IP地址自动获取

noipdirected-broadcast

ipnatoutside

encapsulationppp//S0接口封装ppp协议

noipmroute-cache

noiproute-cache

cryptomaprtp//将保密映射应用到S0接口上

!

ipnatinsidesourceroute-mapnonatinterfaceSerial0overload

!

---这个NAT配置启用了路由策略,内容为10.1.1.0到10.2.2.0的访问不进行地址翻译

!

---到其他网络的访问都翻译成SO接口的IP地址

ipclassless

iproute0.0.0.00.0.0.0Serial0//配置静态路由协议

noiphttpserver

!

access-list115permitip10.1.1.00.0.0.25510.2.2.00.0.0.255

access-list115denyip10.1.1.00.0.0.255any

access-list120denyip10.1.1.00.0.0.25510.2.2.00.0.0.255

access-list120permitip10.1.1.00.0.0.255any

!

dialer-list1protocolippermit

dialer-list1protocolipxpermit

route-mapnonatpermit10//使用路由策略

matchipaddress120

!

linecon0

transportinputnone

lineaux0

linevty04

passwordww

login

!

end

-----------IKE配置----------------

IPSecVPN对等端为了建立信任关系,必须交换某种形式的认证密钥。

Internet密钥交换(InternetKeyExchange,IKE)是一种为IPSec管理和交换密钥的标准方法。

一旦两个对等端之间的IKE协商取得成功,那么IKE就创建到远程对等端的安全关联(securityassociation,SA)。

SA是单向的;在两个对等端之间存在两

个SA。

IKE使用UDP端口500进行协商,确保端口500不被阻塞。

配置

1、(可选)启用或者禁用IKE

(global)cryptoisakmpenable

或者

(global)nocryptoisakmpenable

默认在所有接口上启动IKE

2、创建IKE策略

(1)定义策略

(global)cryptoisakmppolicypriority

注释:

policy1表示策略1,假如想多配几个VPN,可以写成policy2、policy3┅

(2)(可选)定义加密算法

(isakmp)encryption{des|3des}

加密模式可以为56位的DES-CBC(des,默认值)或者168位的3DES(3des)

(3)(可选)定义散列算法

(isamkp)hash{sha|md5}

默认sha

(4)(可选)定义认证方式

(isamkp)authentication{rsa-sig|rsa-encr|pre-share}

rsa-sig要求使用CA并且提供防止抵赖功能;默认值

rsa-encr不需要CA,提供防止抵赖功能

pre-share通过手工配置预共享密钥

(5)(可选)定义Diffie-Hellman标识符

(isakmp)group{1|2}

注释:

除非购买高端路由器,或是VPN通信比较少,否则最好使用group1长度的密钥,group命令有两个参数值:

1和2。

参数值1表示密钥使用768位密钥,

参数值2表示密钥使用1024位密钥,显然后一种密钥安全性高,但消耗更多的CPU时间。

(6)(可选)定义安全关联的生命期

(isakmp)lifetimeseconds

注释:

对生成新SA的周期进行调整。

这个值以秒为单位,默认值为86400,也就是一天。

值得注意的是两端的路由器都要设置相同的SA周期,否则VPN在正

常初始化之后,将会在较短的一个SA周期到达中断。

3、(rsa-sig)使用证书授权(CA)

(1)确保路由器有主机名和域名

(global)hostnamehostname

(global)ipdomain-namedomain

(2)产生RSA密钥

(global)cryptokeygeneratersa

(3)使用向IPSec对等端发布证书的CA

--设定CA的主机名

(global)cryptocaidentityname

--设定联络CA所使用的URL

(ca-identity)enrollmenturlurl

URL应该采用http:

//ca-domain-name

ort/cgi-bin-location的形式

--(可选)使用RA模式

(ca-identity)enrollmentmodera

(ca-identity)queryurlurl

--(可选)设定注册重试参数

(ca-identity)enrollmentretryperiodminutes

(ca-identity)enrollmentretrycountnumber

minutes(1到60;默认为1)number(1到100;默认为0,代表无穷次)

--(可选)可选的证书作废列表

(ca-identity)crloptional

(4)(可选)使用可信的根CA

--确定可信的根CA

(global)cryptocatrusted-rootname

--(可选)从可信的根请求CRL

(ca-root)crlqueryurl

--定义注册的方法

(ca-root)root{CEPurl|TFTPserverfile|PROXYurl}

(5)认证CA

(global)cryptocaauthenticatename

(6)用CA注册路由器

(global)cryptocaenrollname

4、(rsa-encr)手工配置RSA密钥(不使用CA)

(1)产生RSA密钥

(global)cryptokeygeneratersa

(2)指定对等端的ISAKMP标识

(global)cryptoisakmpidentity{address|hostname}

(3)指定其他所有对等端的RSA密钥

--配置公共密钥链

(global)cryptokeypubkey-chainrsa

--用名字或地址确定密钥

(pubkey-chain)named-keykey-name[encryption|signature]

(pubkey-chain)addressed-keykey-name[encryption|signature]

--(可选)手工配置远程对等端的IP地址

(pubkey-key)addressip-addr

--指定远程对等端的公开密钥

(pubkey-key)key-stringkey-string

5、(preshare)配置预共享密钥

(global)cryptoisakmpkeykey-string{addrss|hostname}{peer-address|peer-hostname}

注释:

返回到全局设置模式确定要使用的预先共享密钥和指归VPN另一端路由器IP地址,即目的路由器IP地址。

相应地在另一端路由器配置也和以上命令类

似

6、(可选)使用IKE模式

(1)定义要分发的“内部”或者受保护IP地址库

(global)iplocalpoolpool-namestart-addressend-address

(2)启动IKE模式协商

(global)cryptoisakmpclientconfigurationaddress-poollocalpool-name

--------------IPSec配置----------------

IPSec使用加密、数据完整性、源发鉴别以及拒绝重演分组来保护和认证网络层对等端之间的IP分组

IPSec对于构建内因网、外因网以及远程用户接入VPN来说非常有用处

IPSec支持以下标准

--Internet协议的安全体系结构

--IKE(Internet密钥交换)

--DES(数据加密标准)

--MD5

--SHA

--AH(AuthenticationHeader,认证首部)数据认证和反重演(anti-reply)服务

--ESP(EncapsulationSecurityPayload,封装安全净荷)数据隐私、数据验证以及反重演(anti-reply)服务

敏感流量由访问列表所定义,并且通过cryptomap(保密图)集被应用到接口上。

配置

1、为密钥管理配置IKE

2、(可选)定义SA的全局生命期

(global)cryptoipsecsecurity-associationlifetimesecondsseconds

(global)cryptoipsecsecurity-associationlifetimekillobyteskilobytes

3、定义保密访问列表来定义受保护的流量

(global)access-listaccess-list-number....

或者

(global)ipaccess-listextendedname

扩展的访问列表必须定义由IPSec保护哪种IP流量。

保密图(cryptomap)援引这个访问列表来确定在接口上要保护的流量。

4、定义IPSec交换集

(1)创建变换集

(global)cryptoipsectransform-setname[transform1|transform2|transform3]

可以在一个保密图(cryptomap)中定义多个变换集。

如果没有使用IKE,那么只能定义一种变换集。

用户能够选择多达三种变换。

(可选)选择一种AH变换

--ah-md5-hmac

--ah-sha-hmac

--ah-rfc-1828

(可选)选择一种ESP加密编号

--esp-des

--esp-3des

--esp-rfc-1829

--esp-null

以及这些验证方法之一

--esp-md5-hmac

--esp-sha-hmac

(可选)选择IP压缩变换

--comp-lzs

(2)(可选)选择变换集的模式

(crypto-transform)mode{tunnel|transport}

5、使用IPSec策略定义保密映射

保密图(cryptomap)连接了保密访问列表,确定了远程对等端、本地地址、变换集和协商方法。

(1)(可选)使用手工的安全关联(没有IKE协商)

--创建保密图

(global)cryptomapmap-namesequenceipsec-manual

--援引保密访问列表来确定受保护的流量

(crypto-map)matchaddressaccess-list

--确定远程的IPSec对等端

(crypto-map)setpeer{hostname|ip_addr}

--指定要使用的变换集

(crypto-map)settransform-setname

变换集必须和远程对等端上使用的相同

--(仅适用于AH验证)手工设定AH密钥

(crypto-map)setsession-keyinboundahspihex-key-data

(crypto-map)setsession-keyoutboundahspihex-key-data

--(仅适用于ESP验证)手工设定ESPSPI和密钥

(crypto-map)setsession-keyinboundahspihex-key-data[authenticatorhex-key-data]

(crypto-map)setsession-keyoutboundahspihex-key-data[authenticatorhex-key-data]

(2)(可选)使用IKE建立的安全关联

--创建保密图

(global)cryptomapmap-namesequenceipsec-isakmp

--援引保密访问列表来确定受保护的流量

(crypto-map)matchaddressaccess-list

--确定远程的IPSec对等端

(crypto-map)setpeer{hostname|ip_addr}

--指定要使用的变换集

(crypto-map)settransform-setname

变换集必须和远程对等端上使用的相同

--(可选)如果SA生命期和全局默认不同,那么定义它:

(crypto-map)setsecurity-associationlifetimesecondsseconds

(crypto-map)setsecurity-associationlifetimekilobyteskilobytes

--(可选)为每个源/目的主机对使用一个独立的SA

(crypto-map)setsecurity-associationlevelper-host

--(可选)对每个新的SA使用完整转发安全性

(crypto-map)setpfs[group1|group2]

(3)(可选)使用动态安全关联

--创建动态的保密图

(global)cryptodynamic-mapdyn-map-namedyn-seq-num

--(可选)援引保密访问列表确定受保护的流量

(crypto-map)matchaddressaccess-list

--(可选)确定远程的IPSec对等端

(crypto-map)setpeer{hostname|ip_addr}

--(可选)指定要使用的变换集

(crypto-map)settransform-settranform-set-name

--(可选)如果SA生命期和全局默认不同,那么定义它:

(crypto-map)setsecurity-associationlifetimesecondsseconds

(crypto-map)setsecurity-associationlifetimekilobyteskilobytes

--(可选)对每个新的SA使用完整转发安全性

(crypto-map)setpfs[group1|group2]

--将动态保密图集加入到正规的图集中

(global)cryptomapmap-namesequenceipsec-isakmpdynamicdyn-map-name[discover]

--(可选)使用IKE模式的客户机配置

(global)cryptomapmap-nameclientconfigurationaddress[initiate|respond]

--(可选)使用来自AAA服务器的预共享IKE密钥

(global)cryptomapmap-nameisakmpauthorizationlistlist-name

6、将保密映射应用到接口上

(1)指定要使用的保密映射

(interface)cryptomapmap-name

(2)(可选)和其他接口共享保密映射

(global)cryptomapmap-namelocal-addressinterface-id