实验四加密解密软件的使用.docx

《实验四加密解密软件的使用.docx》由会员分享,可在线阅读,更多相关《实验四加密解密软件的使用.docx(14页珍藏版)》请在冰豆网上搜索。

实验四加密解密软件的使用

信息科学技术学院信息安全专业

《电子商务安全》实验报告

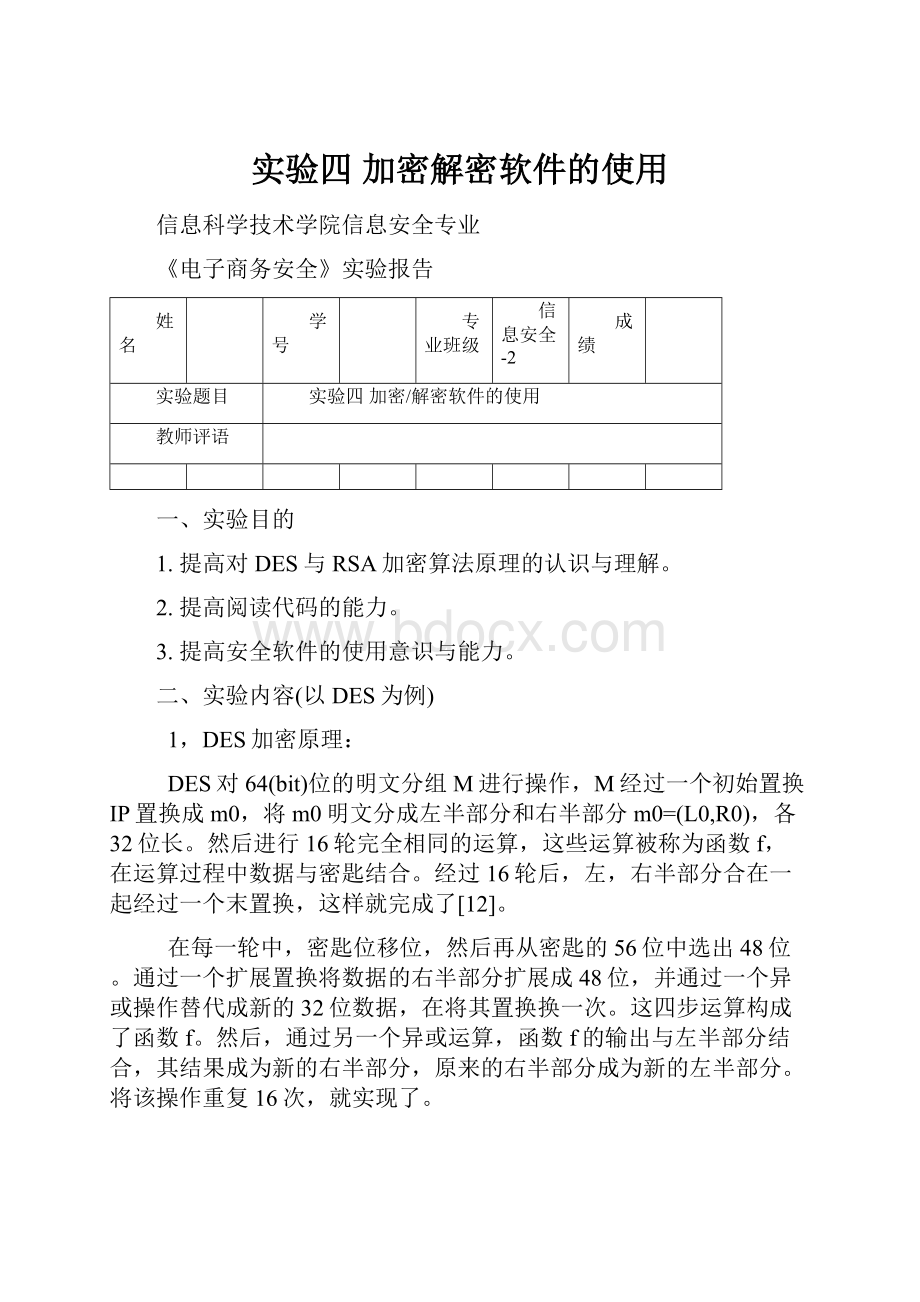

姓名

学号

专业班级

信息安全-2

成绩

实验题目

实验四加密/解密软件的使用

教师评语

一、实验目的

1.提高对DES与RSA加密算法原理的认识与理解。

2.提高阅读代码的能力。

3.提高安全软件的使用意识与能力。

二、实验内容(以DES为例)

1,DES加密原理:

DES对64(bit)位的明文分组M进行操作,M经过一个初始置换IP置换成m0,将m0明文分成左半部分和右半部分m0=(L0,R0),各32位长。

然后进行16轮完全相同的运算,这些运算被称为函数f,在运算过程中数据与密匙结合。

经过16轮后,左,右半部分合在一起经过一个末置换,这样就完成了[12]。

在每一轮中,密匙位移位,然后再从密匙的56位中选出48位。

通过一个扩展置换将数据的右半部分扩展成48位,并通过一个异或操作替代成新的32位数据,在将其置换换一次。

这四步运算构成了函数f。

然后,通过另一个异或运算,函数f的输出与左半部分结合,其结果成为新的右半部分,原来的右半部分成为新的左半部分。

将该操作重复16次,就实现了。

2,模块分析

(1)DES轮密钥的生成

1.1轮密钥生成流程图如下图所示:

1.2置换选择1

将输入的64位密钥根据PC_1表进行置换。

intTransform_1(charkey[64],chartemp[56])

{inti;

intPC_1[56]={56,48,40,32,24,16,8,0,57,49,41,33,25,17,

9,1,58,50,42,34,26,18,10,2,59,51,43,35,

62,54,46,38,30,22,14,6,61,53,45,37,29,21,

13,5,60,52,44,36,28,20,12,4,27,19,11,3};

for(i=0;i<56;i++)

{

temp[i]=key[PC_1[i]];

}

return0;}

1.3循环左移

经置换选择1变换后输出的56位密钥被分成两个28位的值C0和D0。

每个循环中Ci-1和Di-1分别经过循环左移,这些经过移位的值再作为下一循环的输入。

根据循环左移表可知,移位只有一位或者两位,所以用if进行判断来执行左移。

intRing_shift_left(chardata[56],inttime)

{intMove_Time[16]={1,1,2,2,2,2,2,2,1,2,2,2,2,2,2,1};//循环左移位数

chartemp[56];inti,j;

if(Move_Time[time]==2){

temp[26]=data[0];

temp[27]=data[1];

temp[54]=data[28];

temp[55]=data[29];

for(j=0;j<28-2;j++){

temp[j]=data[j+2];

}

for(j=28;j<56-2;j++){

temp[j]=data[j+2];

}

}

else{

temp[27]=data[0];

temp[55]=data[28];

for(j=0;j<28-1;j++){

temp[j]=data[j+1];

}

for(j=28;j<56-1;j++){

temp[j]=data[j+1];

}

}

temp[56]='\0';

for(i=0;i<56;i++){

data[i]=temp[i];

}

return0;}

1.4置换选择2

置换选择2属于压缩型P盒,它将56位输入成48位输出,作为轮密钥输入函数F。

intTransform_2(charkey[56],chartemp[48])

{

inti;

intPC_2[48]={13,16,10,23,0,4,2,27,14,5,20,9,22,18,11,3,

25,7,15,6,26,19,12,1,40,51,30,36,46,54,29,39,

50,44,32,47,43,48,38,55,33,52,45,41,49,35,28,31};

for(i=0;i<48;i++)

{

temp[i]=key[PC_2[i]];

}

return0;}

(2)初始置换

intIP_Table[64]={57,49,41,33,25,17,9,1,59,51,43,35,27,19,11,3,

61,53,45,37,29,21,13,5,63,55,47,39,31,23,15,7,

56,48,40,32,24,16,8,0,58,50,42,34,26,18,10,2,

60,52,44,36,28,20,12,4,62,54,46,38,30,22,14,6};

(3)拓展置换E

intexpand(chardata[32],chartemp[48])//R32位

{intE_Table[48]={31,0,1,2,3,4,3,4,5,6,7,8,

7,8,9,10,11,12,11,12,13,14,15,16,

15,16,17,18,19,20,19,20,21,22,23,24,

23,24,25,26,27,28,27,28,29,30,31,0};

for(inti=0;i<48;i++)

{

temp[i]=data[E_Table[i]];

}

temp[48]='\0';

return0;}

(4)异或函数1

intExclusive(chardata[48],charsubkeys[16][48],charYiHuo[48],inti)

{for(intm=0;m<48;m++)

{

if(data[m]==subkeys[i][m])

YiHuo[m]='0';

else

YiHuo[m]='1';

}

return0;}

(5)选择压缩变换S盒代替

intDES_S(charYiHuo[48],charSSS[32])

{inthang,lie,shu;

SSS[0]='\0';

/*S盒*/

intS[8][4][16]=/*S1*/

{{{14,4,13,1,2,15,11,8,3,10,6,12,5,9,0,7},

{0,15,7,4,14,2,13,1,10,6,12,11,9,5,3,8},

{4,1,14,8,13,6,2,11,15,12,9,7,3,10,5,0},

{15,12,8,2,4,9,1,7,5,11,3,14,10,0,6,13}},

/*S2*/

{{15,1,8,14,6,11,3,4,9,7,2,13,12,0,5,10},

{3,13,4,7,15,2,8,14,12,0,1,10,6,9,11,5},

{0,14,7,11,10,4,13,1,5,8,12,6,9,3,2,15},

{13,8,10,1,3,15,4,2,11,6,7,12,0,5,14,9}},

/*S3*/

{{10,0,9,14,6,3,15,5,1,13,12,7,11,4,2,8},

{13,7,0,9,3,4,6,10,2,8,5,14,12,11,15,1},

{13,6,4,9,8,15,3,0,11,1,2,12,5,10,14,7},

{1,10,13,0,6,9,8,7,4,15,14,3,11,5,2,12}},

/*S4*/

{{7,13,14,3,0,6,9,10,1,2,8,5,11,12,4,15},

{13,8,11,5,6,15,0,3,4,7,2,12,1,10,14,9},

{10,6,9,0,12,11,7,13,15,1,3,14,5,2,8,4},

{3,15,0,6,10,1,13,8,9,4,5,11,12,7,2,14}},

/*S5*/

{{2,12,4,1,7,10,11,6,8,5,3,15,13,0,14,9},

{14,11,2,12,4,7,13,1,5,0,15,10,3,9,8,6},

{4,2,1,11,10,13,7,8,15,9,12,5,6,3,0,14},

{11,8,12,7,1,14,2,13,6,15,0,9,10,4,5,3}},

/*S6*/

{{12,1,10,15,9,2,6,8,0,13,3,4,14,7,5,11},

{10,15,4,2,7,12,9,5,6,1,13,14,0,11,3,8},

{9,14,15,5,2,8,12,3,7,0,4,10,1,13,11,6},

{4,3,2,12,9,5,15,10,11,14,1,7,6,0,8,13}},

/*S7*/

{{4,11,2,14,15,0,8,13,3,12,9,7,5,10,6,1},

{13,0,11,7,4,9,1,10,14,3,5,12,2,15,8,6},

{1,4,11,13,12,3,7,14,10,15,6,8,0,5,9,2},

{6,11,13,8,1,4,10,7,9,5,0,15,14,2,3,12}},

/*S8*/

{{13,2,8,4,6,15,11,1,10,9,3,14,5,0,12,7},

{1,15,13,8,10,3,7,4,12,5,6,11,0,14,9,2},

{7,11,4,1,9,12,14,2,0,6,10,13,15,3,5,8},

{2,1,14,7,4,10,8,13,15,12,9,0,3,5,6,11}}};

for(intj=0;j<8;j++)

{

hang=(YiHuo[6*j+0]-'0')*2+(YiHuo[6*j+5]-'0')*1;

lie=(YiHuo[6*j+1]-'0')*8+(YiHuo[6*j+2]-'0')*4+\

(YiHuo[6*j+3]-'0')*2+(YiHuo[6*j+4]-'0')*1;

shu=S[j][hang][lie];

switch(shu)

{

case0:

strcat(SSS,"0000");break;

case1:

strcat(SSS,"0001");break;

case2:

strcat(SSS,"0010");break;

case3:

strcat(SSS,"0011");break;

case4:

strcat(SSS,"0100");break;

case5:

strcat(SSS,"0101");break;

case6:

strcat(SSS,"0110");break;

case7:

strcat(SSS,"0111");break;

case8:

strcat(SSS,"1000");break;

case9:

strcat(SSS,"1001");break;

case10:

strcat(SSS,"1010");break;

case11:

strcat(SSS,"1011");break;

case12:

strcat(SSS,"1100");break;

case13:

strcat(SSS,"1101");break;

case14:

strcat(SSS,"1110");break;

case15:

strcat(SSS,"1111");break;

}

}

return0;}

(6)换运算P

intDES_P(charSSS[32])

{intP_Table[32]={15,6,19,20,28,11,27,16,0,14,22,25,4,17,30,9,

1,7,23,13,31,26,2,8,18,12,29,5,21,10,3,24};

chartemp[32];

for(intm=0;m<32;m++)

{

temp[m]=SSS[P_Table[m]];

}

memcpy(SSS,temp,32);

return0;}

(7)异或函数2

intExclusive2(charleft[32],charSSS[32],charYiHuo2[32])

{YiHuo2[0]='\0';

for(intm=0;m<32;m++)

{

if(left[m]==SSS[m])

YiHuo2[m]='0';

else

YiHuo2[m]='1';

}

return0;}

(8)逆初始变换

intIP_1_Transform(chardata[64])

{

chartemp[64];

intIP_1_Table[64]={39,7,47,15,55,23,63,31,38,6,46,14,54,22,62,30,

37,5,45,13,53,21,61,29,36,4,44,12,52,20,60,28,

35,3,43,11,51,19,59,27,34,2,42,10,50,18,58,26,

33,1,41,9,49,17,57,25,32,0,40,8,48,16,56,24};

inti;

for(i=0;i<64;i++)

{

temp[i]=data[IP_1_Table[i]];

}

memcpy(data,temp,64);

data[64]='\n';

return0;}

3,代码测试结果:

(1)输入明文与密钥

(2)输出密文

(3)解密

4,软件使用

(1)登录界面

(2)输入密码及问题提示

(3)成功加密文件

(4)输入密钥解密

三,实验总结

在编写代码中要注意一些问题。

首先,要注意的是初始置换表,逆初始置换表,拓展变换表,P置换表,置换选择1表,置换选择2表的数值要从0开始编号,且不能出错。

其次,编写过程中要思路清晰,一个模块一个模块地进行运行分析。

最后,解密的过程只要把子密匙的输入改为逆序的即可。